BitLocker 自动设备加密

想必大家都知道 BitLocker,可以帮助我们对磁盘数据加密,确保其在系统脱机时不会被篡改或窃取。迄今为止 BitLocker 仍然是公认的最为安全的磁盘数据加密技术之一,受到不少企业用户的青睐。现在当我们采购来预装有Windows 10的设备后,完成OOBE就会发现当前磁盘已经是加密状态,十分的方便。

那么这些 Windows 10 设备是如何确保 BitLocker 能够自动加密呢?!要实现自动设备加密硬件需要满足如下要求:

- 设备包含 TPM,包括 TPM 1.2或2.0。

- 基于 UEFI 启用。

- 已启用 Secure Boot。

- 已启用 DMA(直接内存访问)保护。

在 Windows 10 启用自动加密前,会进行如下测试:

- TPM 必须包括支持 PCR7 的 TPM

- 启用了 UEFI 和 Secure Boot

- 支持 Modern Standby 或 HSTI 验证

- 启动分区有 250MB 的可用空间

- 操作系统版本不应早于 Windows 10 1703

此外,需要注意的是仅当使用 MSA 或 AAD 账户登录,才会启用 BitLocker 自动设备加密特性。但这是否意味着如果我使用本地账号在符合 BitLocker 自动加密的设备上完成 OOBE 就会禁用自动加密呢?!

gOxiA 对此进行了研究和测试,实践表明在满足 BitLocker 自动加密的设备上,即使你在 OOBE 阶段用本地账号配置计算机,但之后系统还是会对磁盘进行加密,只是保护状态是未激活的。如果一些企业用户需要使用非 BitLocker 的磁盘加密保护,就需要考虑在标准化部署中禁用 BitLocker 自动设备加密。

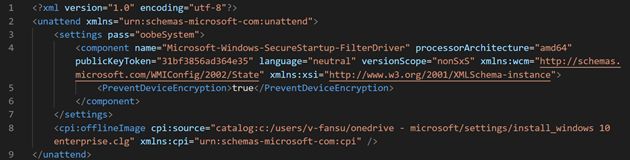

为此,我们可以修改企业标准化映像的应答文件(Unattend.xml),添加 “Microsoft-Windows-SecureStartup-FilterDriver” 组件,并将 “PreventDeviceEncryption” 设置为 “true”。注意:该组件支持 offlineServing、specialize、auditSystem 和 oobeSystem 阶段。

我们也可以修改注册表来阻止 BitLocker 自动设备加密,同样是 “PreventDeviceEncryption”,REG_DWORD 类型,值为 1,其位于注册表 “HKLM\SYSTEM\CurrentControlSetControl\Bitlocker”,我们可以在 OOBE 阶段执行,即可停用自动加密。或者 IT 人员也可以编写脚本调用“Manage-bde –off [driverletter:]”命令关闭 BitLocker 加密。