[Edge] 微软发布基于 Chromium 内核的 Microsoft Edge 测试版

微软发布基于 Chromium 内核的 Microsoft Edge 测试版

gOxiA 早先加入了 Microsoft Edge TAP,满怀激动之情,今天终于迎来了 Microsoft Edge 测试版。只要你有兴趣即可访问 Microsoft Edge Insider 网站即可下载安装包,并提供反馈。

目前 Microsoft Edge Insider 提供三个服务通道:Beta,Dev,CAN

![]() Beta:每6周更新一次,适用于哪些需要稳定预览的用户,该版本即将推出。

Beta:每6周更新一次,适用于哪些需要稳定预览的用户,该版本即将推出。

![]() Dev:每周更新,即过去一周改进的版本,通常比每日更新通道更稳定。

Dev:每周更新,即过去一周改进的版本,通常比每日更新通道更稳定。

![]() Can:每日更新,如果希望获得 Edge 的最新进展,那么选择 Canary 最为合适。

Can:每日更新,如果希望获得 Edge 的最新进展,那么选择 Canary 最为合适。

Microsoft Edge 价值体现

- Microsoft Edge 基于 Chromium 内核,如果你重视开源价值,那么不要错过。

- Microsoft Edge 使用独立的账户同步系统,使用 Microsoft Account 登录,如果你跟 gOxiA 一样信赖微软并重视数据安全,Microsoft Edge 真是最佳的选择。

- Microsoft Edge 提供多版本且跨平台的支持,除了 Windows 10,它仍将提供对 Windows 8/8.1 以及 Windows 7 的支持,并且它还支持 MacOS,iOS 以及 Android 系统,对于企业用户终于不必再纠结基于何种浏览器来开发内部业务网站。

- Microsoft Edge 提供独立的扩展应用平台,但为了提供更好的用户体验,用户可自行开启设置,安装 Google Chrome 应用扩展。

- Microsoft Edge 安全性更高,支持 Windows Defender SmartScreen,相信未来会提供更多适用于企业的安全和管理特性。

gOxiA 随后会做一个较详细的使用体验分享,敬请关注!

[MAP] Microsoft Assessment and Planning Toolkit - 安装

Microsoft Assessment and Planning Toolkit - 安装

上一篇文章《Microsoft Assessment and Planning Toolkit - 概览》我们对 MAP Toolkit 有了简要的认识,今天将要学习如何安装 MAP Toolkit。

获取 MAP Toolkit,建议从微软官方网站获取最新版本。

https://www.microsoft.com/en-us/download/details.aspx?id=7826

MAP Toolkit 支持以下操作系统:

- Windows 10

- Windows 8/8.1

- Windows 7 SP1

- Windows Server 2008 R2 SP1

- Windows Server 2012/R2

- Windows Server 2016

注:操作系统需安装 .NET Framework 4.5;如果使用 SQL 实例,应使用"SQL_Latin1_General_CP1_CI_AS"排序。

MAP Toolkit 硬件需满足以下最低需求:

- 双核 1.5GHz 处理器

- 2.0 GB 内存

- 1 GB 硬盘空间

- 网卡

- 1024*768 分辨率

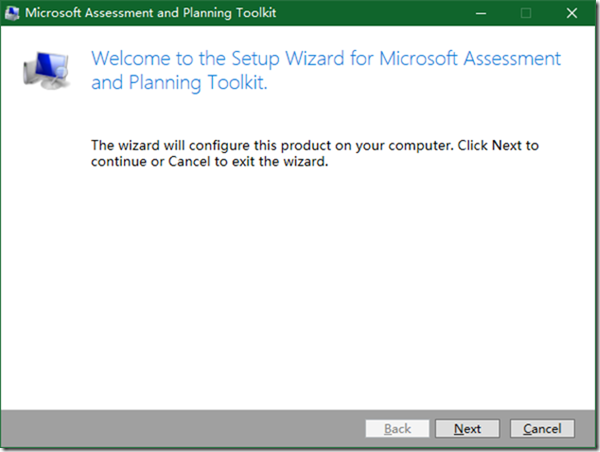

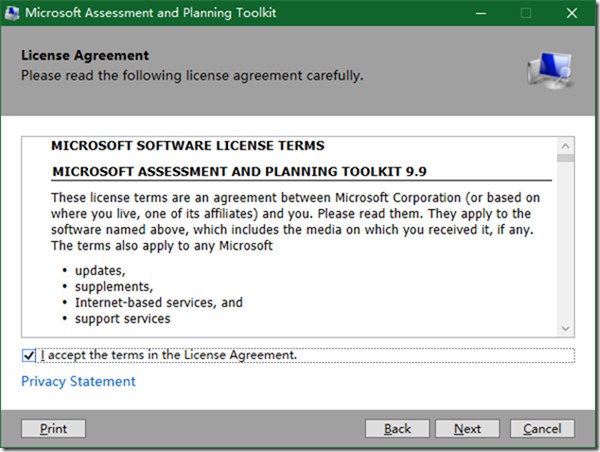

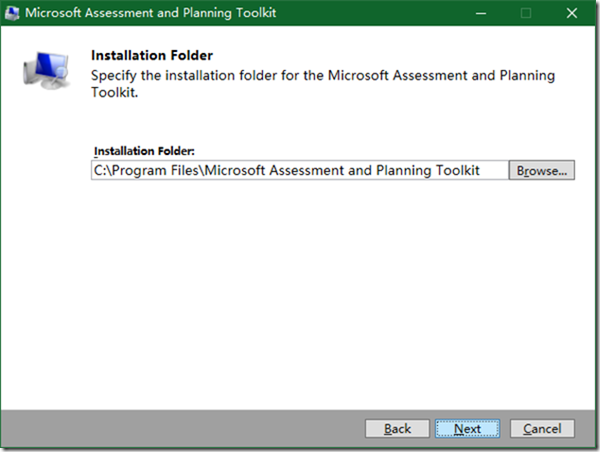

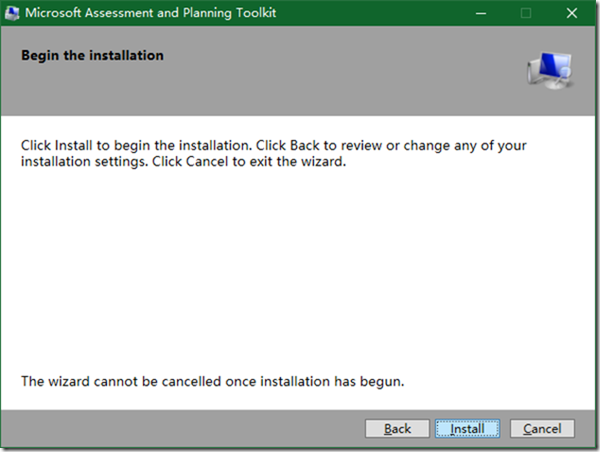

准备就绪后我们便可以开始安装,本例选择使用 MAP Toolkit 自带的 LocalDB 数据库,这样可以更快地安装 MAP,且无需 SQL Server,当然使用 LocalDB 将仅支持 10GB 以内的数据量。

整个安装过程非常简单,跟随向导一路“下一步”即可。

[MAP] Microsoft Assessment and Planning Toolkit - 概览

Microsoft Assessment and Planning Toolkit - 概览

当我们的 IT 部门决定要为企业 PC 升级他们的操作系统时,就会面临很大的挑战,除了要确保现有 PC 的硬件能够满足新操作系统的需求外,还要识别出现有应用程序是否能够运行在新操作系统之上,以及为新操作系统提供新应用程序的必要性。所以,在部署新操作系统之前,应当仔细评估和规划应用程序和硬件与新操作系统的兼容性。微软为用户提供了一款免费的工具 - Microsoft Assessment and Planning Tookit(微软评估和规划工具包),以下简称 MAP。

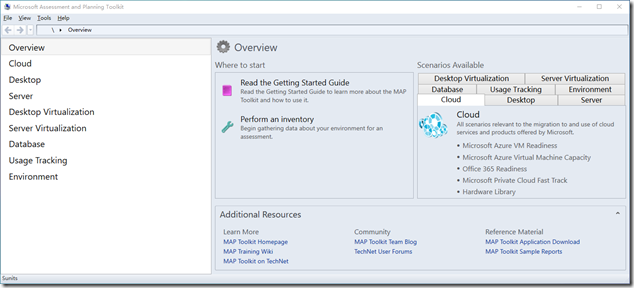

MAP 顾名思义即一种用于评估和生成报告的工具,以帮助企业 IT 人员评估当前的 IT 基础架构,规划未来的系统和应用升级工作。MAP 使用 Windows 管理规范(WMI),以及活动目录服务(ADDS)和其他技术来收集企业环境中的数据,而无需在目标计算机上安装任何代理客户端软件,所以我们可以安全、快速地评估各种平台迁移的 IT 环境:

- Windows 10, Windows 8.1, Windows 7

- Office 2013, 2016 和 Office 365

- Windows Server 2012, 2012R2 和 2016

- SQL Server 2014 和 2016

- Hyper-V

- Microsoft Private Cloud Fast Track

- Azure

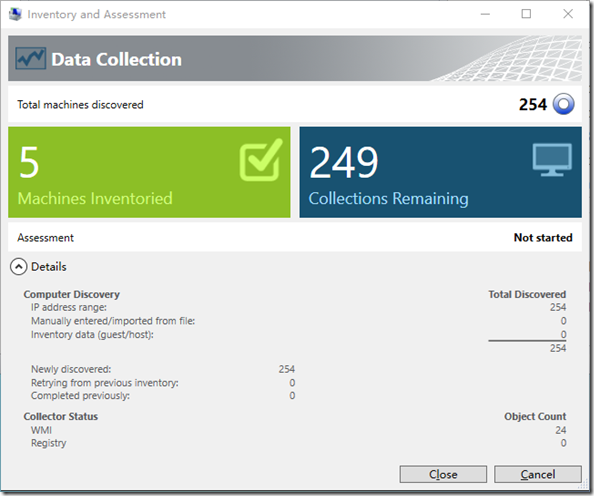

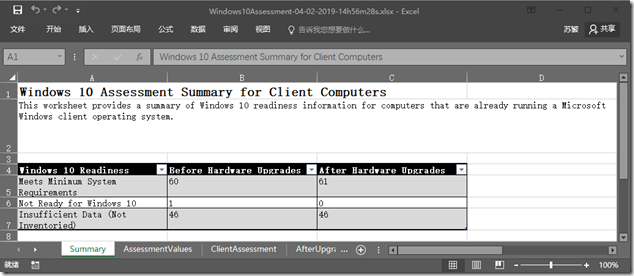

在为企业实施 Windows 10 升级时,可以使用 MAP 扫描和评估当前 PC 的就绪情况,并生成我们所需的 Word 或 Excel 格式的报告。

微软为使用 MAP 制定了六个关键阶段,以帮助我们能够正确有效地使用 MAP。

第1阶段:选择您的目标

第2阶段:收集您的数据收集需求

第3阶段:准备您的环境

第4阶段:安装 MAP Toolkit

第5阶段:收集数据

第6阶段:审查报告

有关上述6个阶段的详细信息建议参考微软官方文档:

https://social.technet.microsoft.com/wiki/contents/articles/17804.how-to-use-the-map-toolkit.aspx

在第1阶段,我们可以收集和评估哪些清单数据?!微软在 WiKi 中也给出了详细的说明资料:

https://social.technet.microsoft.com/wiki/contents/articles/17806.choose-your-map-toolkit-goal.aspx

如果您正打算收集企业中 IE 部署的情况,或者了解现有硬件是否可以运行 Windows 10 或者 Office 2016/365,都可以借助 MAP Toolkit 来收集清单并进行有效性评估,其自动生成的报告极大地简化了我们的数据收集和分析的工作,减少了投入的精力和成本。

在后续的文章 gOxiA 将与大家分享 MAP 的安装和使用经验!