Windows 10 蓝屏排错 PHASE1_INITIALIZATION_FAILED

Windows 10 排错 PHASE1_INITIALIZATION_FAILED

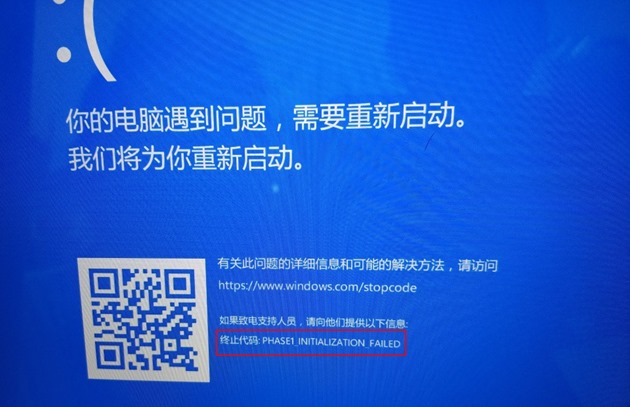

一台 Windows 10 计算机在启动过程中发生 Bug Check,提示“PHASE1_INITIALIZATION_FAILED”,且没有任何参数。微软官方资料也未对该错误有更多的解释,但可以肯定这是非常罕见的启动故障类型,因为即使通过“安全模式”也无法正常启动系统。

用户反馈在发生故障前使用 USB 端口插入过华为手机拷贝过资料(PS:我为什么要重点提牌子呢?!),那么应该与驱动程序或系统文件损坏有关,目前只能使用 WinPE 引导进行脱机修复。

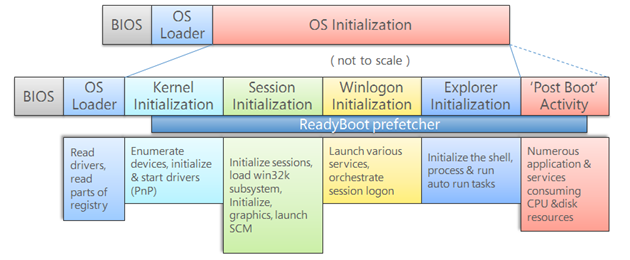

考虑到故障是“PHASE1_INITIALIZATION_FAILED”,那么问题应该发生在“内核初始化”或“会话初始化”阶段,可参考下图(PS:虽然是 Windows 7 Boot Process,但也适用于 Windows 10)。

在内核初始化阶段,内核将初始化数据结构和组件,启动 PnP 管理器,该管理器初始化在 OSLoader 阶段加载的 Boot_START 类型驱动程序。当内核将控制传递给会话管理器进程(smss.exe)时,SMSSInit 子阶段开始,在此子阶段期间,系统将初始化注册表,加载并启动未标记为 Boot_START 的设备和驱动程序,并启动子系统进程,当控件传递给 Winlogon.exe 时 SMSSInit 结束。

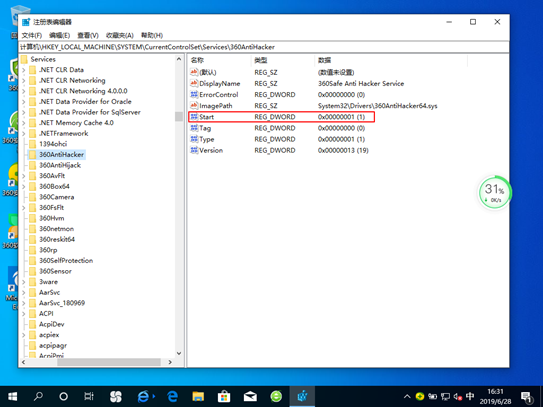

所以,我们需要确认当前系统中安装的驱动程序,这也包含一些安全软件的逻辑驱动。如果系统是在线模式,我们可以使用设备管理器,或 Driverquery.exe 查询这些驱动程序。对于离线系统,如果你没有微软的 DaRT,那么只能使用注册表编辑器离线加载系统注册表(C:WindowsSystem32configSYSTEM)。

然后逐个审查“HKLMSYSTEMCurrentControlSetServices”下的项,要识别启动类型则需要通过“Start”键值,这是一个 DWORD 值,具体表示如下:

- 0x00000000: SERVICE_BOOT_START

- 0x00000001: SERVICE_SYSTEM_START

- 0x00000002: SERVICE_AUTO_START

- 0x00000003: SERVICE_DEMAND_START

- 0x00000004: SERVICE_DISABLED

此外,我们还可以从“HKLMSYSTEMCurrentControlSetControlServiceGroupOrder”获得完整的加载顺序。参考资料:https://docs.microsoft.com/en-us/windows-hardware/drivers/ifs/what-determines-when-a-driver-is-loaded

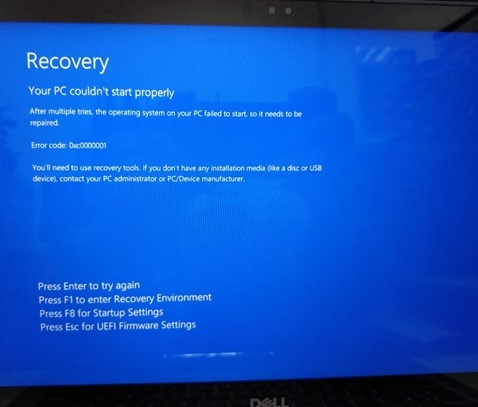

可疑的设备驱动没发现,倒是发现了 360 相关的,以及另一个可疑的驱动,果断干掉,重启后可能会遇到 0xc0000001 故障,可以忽略重启,之后就能够进入桌面。

简单总结一下,在 Windows 登录界面未启动前如果发生异常,则可以重点检查系统加载的驱动程序。当然,也可以对磁盘做一次扫描检测,最好再对系统组件也做一次扫描修复。

Surface 蓝屏故障分析 PDC WATCHDOG TIMEOUT 14F

Surface 蓝屏故障分析 PDC WATCHDOG TIMEOUT 14F

PDC WATCHDOG TIMEOUT 14F 蓝屏故障已在环境中多个型号的 Surface 上复现,包括 Surface Pro 4 和 Surface Laptop 2,且从 1803 至 1903 的 Windows 10 都未能幸免,如果继续使用 1607 肯定是很不现实,现在不管怎样,重点都先转回蓝屏分析上!

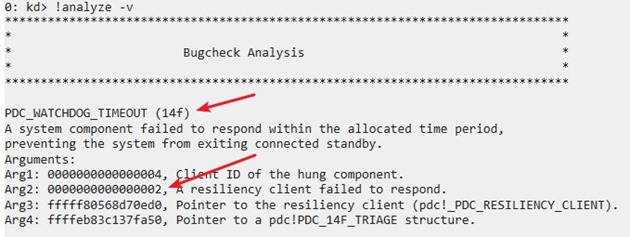

对三台 Surface 设备的 7 个蓝屏文件进行了分析,发现均为 PDC_WATCHDOG_TIMEOUT 14F 蓝屏,且“A resiliency client failed to respond.” 生翻这句话,貌似是一个具有恢复能力的客户端发生了响应失败。

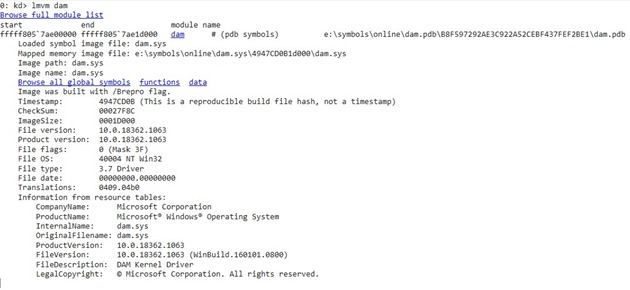

引发蓝屏的驱动组件是 dam.sys,该驱动即桌面活动审查器,是 Windows 的一个内核模式驱动程序,如果当前系统支持 Connected Standby,则会在系统引导时加载并初始化。

DAM 会将进程添加为系统管理的作业对象:

- 如果在会话0中创建了进程,则 DAM 会将该进程添加到受限制的作业对象。

- 如果该进程是在交互会话(会话1或更高)中创建的,则 DAM 会将该进程添加到要暂停的作业对象。

可以理解为,当屏幕打开时,DAM 将脱离,且不会影响系统上的任务进程。当系统处于 Connected Standby 状态时,DAM会限制或暂停进程。

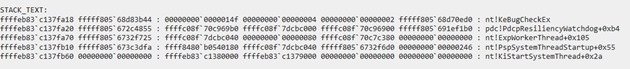

综上,并结合栈的轨迹,导致 DAM.sys 引发蓝屏的原因应该是系统上的某些应用与 Connected Standby 发生冲突,出现了兼容性问题。在设备激活 Connected Standby 时,DAM 无法正确的限制或暂停某些进程,通常安全类应用都会有守护机制防止其他进程限制或挂起自己,所以最终导致 DAM 操作超时,引发蓝屏保护。

解决和缓解方案:

- 卸载或更新最近安装的应用,尤其是安全软件。

- 如果受企业安规影响,无法卸载存在兼容性的安全软件,那么缓解办法就是禁用 Connected Standby。为此,可修改注册表“HKLM\SYSTEM\CurrentControlSet\Control\Power”,将 CsEnabled 值改为 0。

Windows 10 在兼容性方便是有目共睹的,令人满意!只是一些安全软件厂商实在是不给力,未能跟上 Windows 10 的节奏,更新底层的存在兼容问题的 API 调用,所以如果您所在的企业正在更新至 Windows 10,且发生了莫名其妙的问题,多半都是由于老旧的安全软件版本导致的。

微软发布 Windows 7 等多平台版 Microsoft Edge

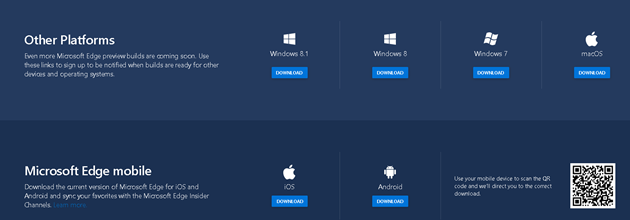

微软于今日发布了面向 Windows 7/8/8.1 版的 Microsoft Edge 预览,至此 Microsoft Edge 已完成了全平台版本的发布,不论您是移动设备用户,使用的是 Android 或 iOS;还是 PC 设备用户,使用的是 Windows 家族(7 ~ 10)或 macOS,现在都可以免费享用这款全新的 Microsoft Edge 浏览器。

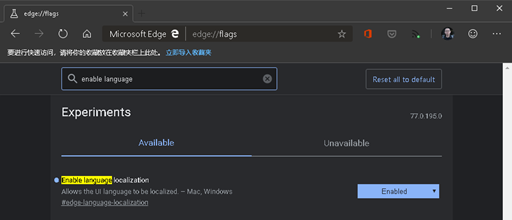

虽然目前还是预览版,但是对于日常使用几乎是没有影响的,而且在最近发布的版本上,已经提供了中文界面的支持。

任何人只要您愿意,就可以加入到 Microsoft Edge Insider,即可访问网址:http://www.microsoftedgeinsider.com,以下是各系统版本的下载地址:

for Windows 10:

https://www.microsoftedgeinsider.com/en-us/download/

for Windows 8.1:

https://www.microsoftedgeinsider.com/en-us/download/?platform=win8dot1

for Windows 8:

https://www.microsoftedgeinsider.com/en-us/download/?platform=win8

for Windows 7:

https://www.microsoftedgeinsider.com/en-us/download/?platform=win7

for macOS:

https://www.microsoftedgeinsider.com/en-us/download/?platform=macos

for Android:

https://app.adjust.com/k50nf8b

for iOS: