Microsoft Azure Storage Explorer v0.8.9

Microsoft Azure Storage Explorer v0.8.9

Microsoft Azure 近日更新了免费的 Azure Storage Explorer 工具,新的版本号是 v0.8.9,这款工具可以帮助用户更直观、更便捷的方式去管理 Azure 存储资源,而且除了支持本家的 Windows 平台外,还支持 macOS 和 Linux 操作系统。

如果你也正在寻找一款免费好用的 Azure Storage 工具,那么不要错过 Microsoft Azure Storage Explorer,访问官方网站即可获取。

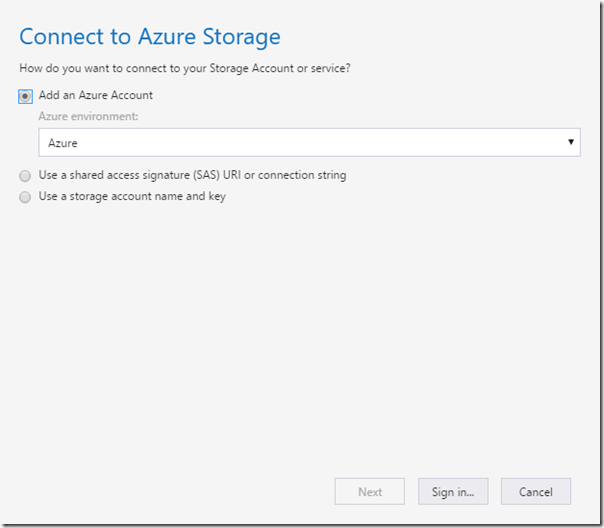

该款工具小巧但功能强大,支持多种验证方式,除了默认可以使用 Azure Account 登录外,还支持 SAS、Connection String 以及存储账号,非常之灵活。

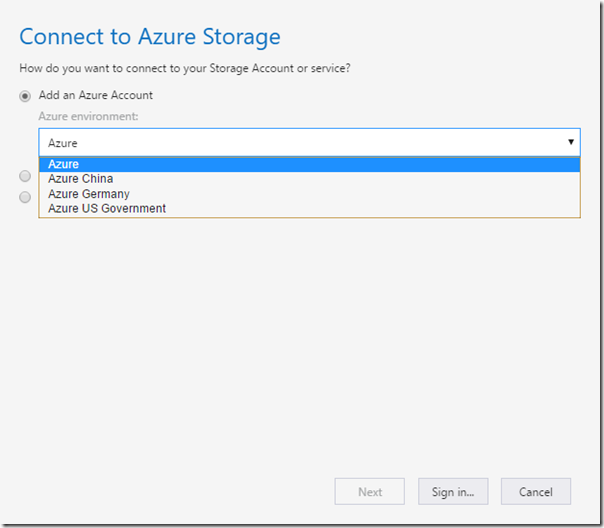

此外,在 Microsoft Azure Storage Explorer v0.8.9 上,还增加了对 Azure 中国版以及其他其他两个版本的支持,这对于正在使用21世纪运营的 Azure 中国版用户来说是极大的福音。

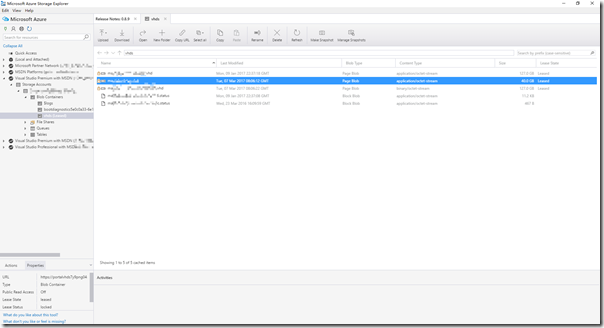

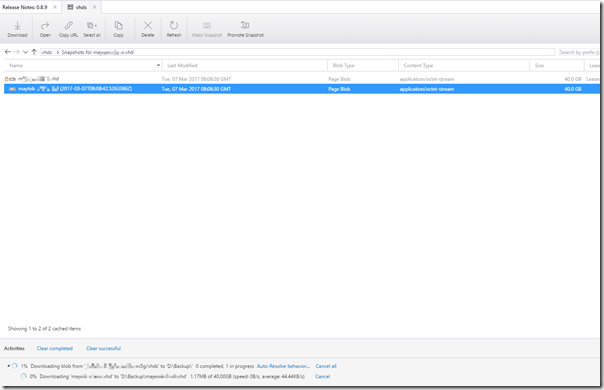

登录成功后会进入 Azure Storage Explorer 的主界面,在左侧能看到当前添加的所有存储资源,gOxiA 使用的是 Azure 账号登录的,所以能看到所有关联的存储资源。右侧是操作窗体,除了基本的上传、删除、拷贝外,对于 gOxiA 来说最具吸引力的是它的快照功能。有了快照功能便可以在不停止虚拟机的前提下,备份或下载 Azure 虚机的数据磁盘,这对于备份数据来说非常方便。

点击 Manage Snapshots 可以进行单个资源的快照管理,可为一个资源创建多个快照,下载速度方面的体验具体看用户接入的运营商情况,gOxiA 这边联通光宽带从东亚数据中心下载速度平均2MB左右,最高峰值6MB,还算比较理想。

HOWTO: 解决因配置 FolderLocations 引发的软件安装故障

HOWTO: 解决因配置 FolderLocations 引发的软件安装故障

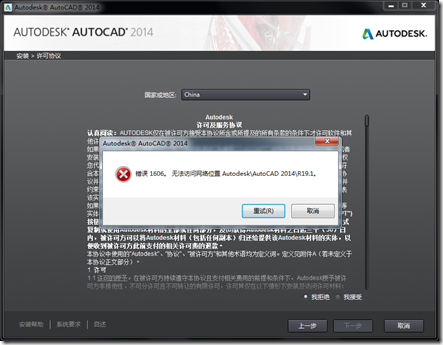

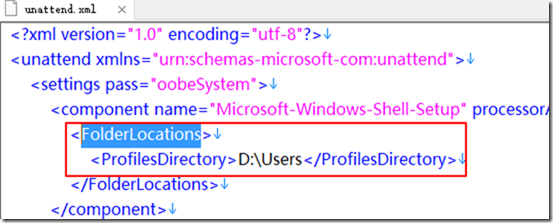

还记得前段时间 gOxiA 分享的一篇日志“HOWTO: 解决 Windows DISM error ID3 0x80070003 故障”,由于在 Windows 安装应答文件(Unattend.xml)中配置了“FolderLocations”来重定向用户目录,导致在离线模式下使用 DISM 配置系统失败。虽然微软官方确认了这是一个已知问题,并且给出了解决方案,但是发现并不能完全解决所有问题,例如当用户在使用 Folerlocations 重定向用户目录的系统环境中安装 AutoCAD 时就会出现故障问题,如下图所示:

可以看到 AutoCAD 安装向导在许可协议界面报错“错误: 1606。无法访问网络位置 Autodesk\AutoCAD 2014\R19.1”。

根据提示搜索了 AutoCAD 官方文档也未获得准确的提示和解决办法,有网友称需要安装什么 Windows 7 补丁,其实根据排错发现引发该问题的主要根源就是因为重定向了用户目录,而 Public 这个用户目录路径未能更新到注册表响应的键值上,而这罪魁祸首还是因为 FolderLocations,Sysprep 虽然能够处理 FolderLocaltions 并成功移动 Users 目录到其他分区,但是却未能更新所有的注册表键值。

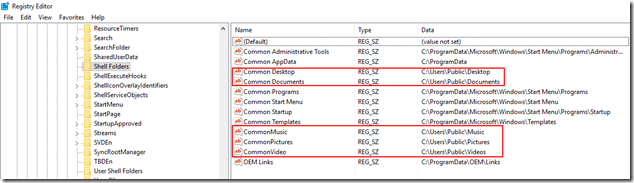

要解决这个问题,就需要手工编辑注册表,定位到如下路径,修改其下 Public 的键值,确保路径正确。

“HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders”

修改完毕后,重新启动安装程序,便可解决故障问题。gOxiA 有幸加入到了 WDG Windows 10 TAP 项目,决心将这个 Bug 提交给产品开发组,希望能彻底解决这个问题。(从排错过程看,FolderLocations 导致的 Bug 可能涉及底层一些东西,因为在 Default 相关配置数据并未存储在注册表中!)

工作组环境下使用 Hyper-V 管理器远程管理 Hyper-V 主机

工作组环境下使用 Hyper-V 管理器远程管理 Hyper-V 主机

参考本文将能协助你轻松地在工作组环境下通过Windows 10 的 Hyper-V 管理器去远程管理 Hyper-V 主机。在之前的系统版本上,我们需要依赖一系列的配置操作,或使用现成的脚本才能才能实现,否则就需要确保客户端和服务器都加入到域环境。

在 Windows Server 2016 环境中,之前的配置方法和脚本都不再有效。还好微软分享了一组系统命令和简单的操作步骤,就能够实现我们的需求。

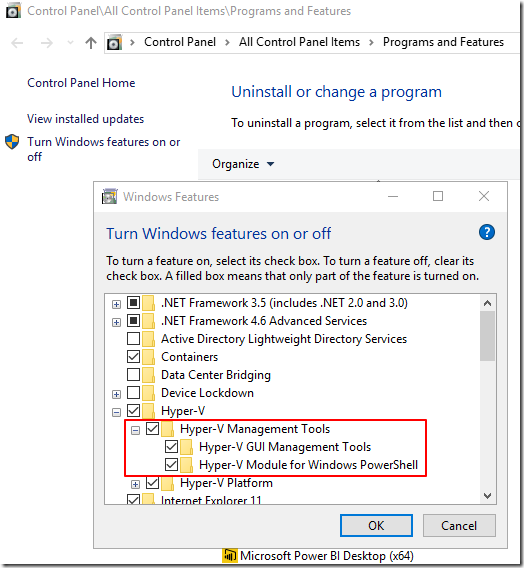

首先,在 Windows 10 设备上通过“程序和功能”,启用 Hyper-V 管理器(Hyper-V Management Tools),由于 gOxiA 的客户端是英文版,所以具体如下图所示:

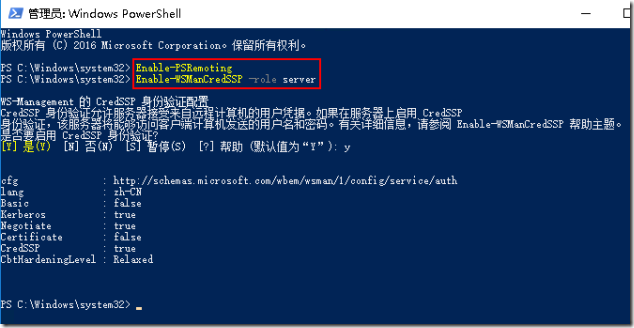

然后,在 Hyper-V 主机上执行配置命令行,以便接收 Windows PowerShell 远程命令发送的 WS-Management 指令,同时还要为 WS-Management 配置允许 CredSSP 身份验证。为此,我们需要执行两条命令:

2、 Enable-WSManCredSSP -role server

具体的执行效果可参考下图:

至此,Hyper-V 主机端的配置就算结束了,是不是非常简单便捷!接下来开始配置 Windows 10 客户端,同样需要先使用命令行进行配置。

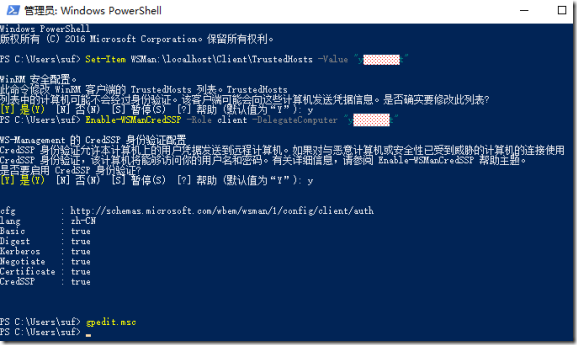

1、Set-Item WSMan:\localhost\Client\TrusteHosts -Value "Hyper-V Host FQDN"

2、Enable-WSManCredSSP -Role client -DelegateComputer "Hyper-V Host FQDN"

具体操作效果如下图所示:

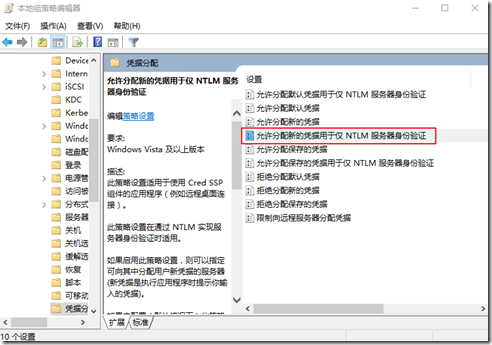

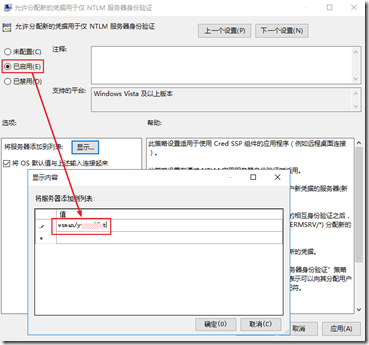

现在,执行 gpedit.msc 启动组策略管理器,定位至 计算机配置-管理模板-系统-凭据分配,启用“允许分配新的凭据用于仅NTLM服务器身份验证”,同时将“wsman/Hyper-V Host FQDN” 添加到服务器列表中,如下图所示:

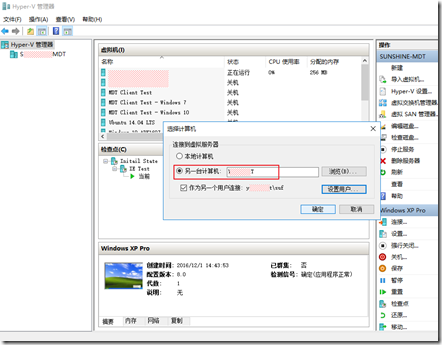

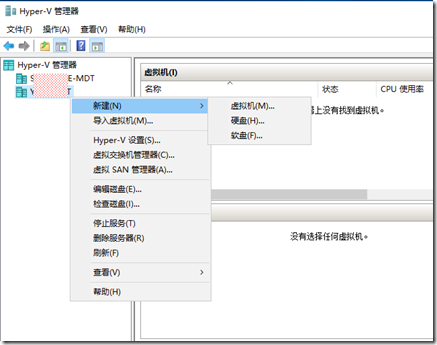

至此,配置过程告一段落,无需重新启动客户端和服务器,直接打开 Windows 10 设备上的 Hyper-V 管理器,添加计算机,填写“Hyper-V Host FQDN”,即 Hyper-V 主机的完整计算机名称,根据需要填写用于认证账号和密码,便可以连接到远程 Hyper-V 主机上进行愉快的操控。