HOWTO: 为 MDT Media LiteTouch 启用 WIM Split

HOWTO: 为 MDT Media LiteTouch 启用 WIM Split

现在的系统映像容量是越来越庞大,像 Windows Server 2016 的 ISO 要想通过 UFD 以 UEFI 方式来安装,可真是要提前准备一番,2个 UFD 一个是 FAT32 格式的用来做 UEFI 引导,另一个 NTFS 格式的用来存储安装源,没办法WIM 超过了4GB,相信这个场景不少 ITPro 都曾遭遇过!尤其通过 MDT 的 Media LiteTouch 安装系统时,问题尤为突出!虽然前段时间 gOxiA 与大家分享了 Widnows 10 v1703 支持 UFD 创建多分区 的文章,在 MDT 实践中可以通过创建对应目录结构实现 Media LiteTouch 部署大容量自定义系统映像的需求,但之后的维护工作却非常繁琐。其实在 MDT 中已经提供了 WIM 的分卷功能,只是官方很少提及!截止到今日,官方与网上都没有一个明确的说明该如何为 MDT Media LiteTouch 启用 WIM Split。(PS:明显的坑,大坑!)

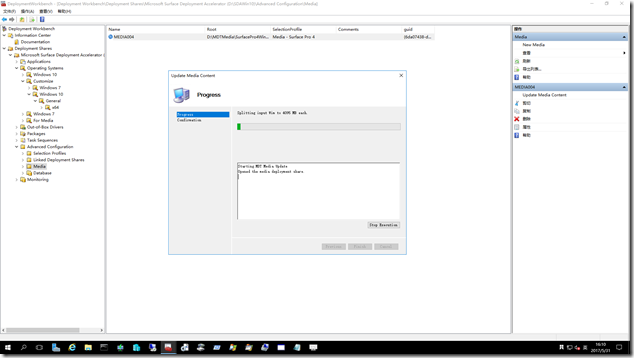

gOxiA 抽出时间做了一下功课,对 MDT WIM Split 做个总结。WIMSplit 确实受 MDT 支持,但是官方并没有提供图形化的设置界面,我们需要修改配置文件中对应的选项参数来启用它。这个选项为“ <SkipWimSplit>False</SkipWimSplit>”,位于“settings.xml”中。也就是说只要在 Settings.xml 中将 SkipWimSplit 配置为 False 那么在对 Media 执行刷新时就会自动将大于 4GB 的 WIM 映像进行分拆。而网上普遍存在修改 SkipWimSplit 后并未生效的主要原因是选错了 settings.xml,问题就是这么简单!还没理解?!搜搜 settings.xml 都位于哪几个目录下?去修改主 settings.xml 就会作用到 Media LiteTouch。

这个问题的起因完全是用户和开发者概念逻辑不统一所致!大家都认为应该修改 Media 下的 Settings,但实际上需要修改部署点的,在刷新 Media 时脚本会将系统映像分拆然后拷贝到 Media 下,完毕后会删除原始位置的 SWM文件。

HOWTO: 解决 MS17-010 安全更新安装失败的故障问题

HOWTO: 解决 MS17-010 安全更新安装失败的故障问题

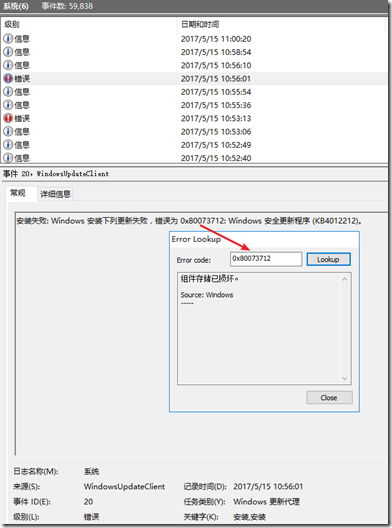

MS17-010 这个早在今年3月份就发布的安全更新,在这短短的几天里火遍了全球,其涉及的漏洞被恶意利用造成了不可估量的损失!针对事件本身 gOxiA 不再进行表态,而今天主要分享的内容是解决该补丁 - KB4012212(2017-03 Security Only Quality Update)在 Windows 7 上安装失败的故障问题。

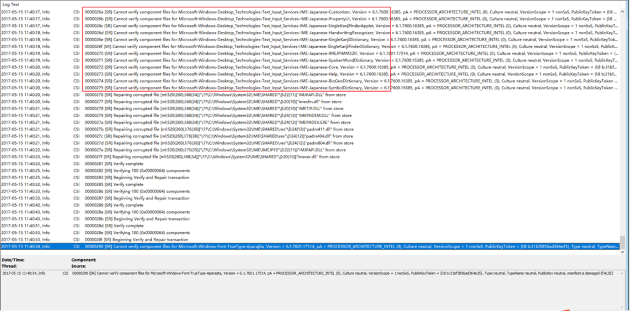

周一上班相关同事开始着手处理补丁方案,但发现不少客户端都出现了安装失败的问题,提示部分更新安装失败,由于KB4012212是仅包含安全质量更新的补丁包,所以部分更新安装失败是无法保障MS17-010是否正确安装的,所以只能对故障进行排错,找到错误根因!还好在系统事件中记录了补丁的失败原因“0x80073712”即“组件存储已损坏”,但实际排错中发现安装其他更新是没有问题的。

只能跑一遍“sfc /scannow”先探探虚实,果然在27%时中断退出,提示无法完成修复,分析CBS 提取主要记录发现端倪,但貌似这些错误并不足以影响安全更新安装失败,看来焦点还是要回到 0x80073712 上,Msft Support 站点上扫了一圈还真找到了解决办法。

KB947821 中提到了“系统更新准备工具”可帮助修复一些 Windows 的损坏错误,补丁200-500MB左右,安装时间最少需要15分钟,在 gOxiA 的案例中该补丁足足打了1小时还多,在临近结束时(大概 90% 这个阶段)停滞不前,期间切勿重启计算机,因为扫描组件完整性确实耗时。KB947821 更新安装后,再次安装 KB4012212 顺利完成。

- KB947821 for Windows 7 x86:https://www.microsoft.com/zh-cn/download/details.aspx?id=3132

- KB947821 for Windows 7 x64:https://www.microsoft.com/zh-cn/download/details.aspx?id=20858

另外友情提示,在2016年5月微软为 Windows 7 和 8.1 提供了简化的更新方案,即更新汇总包!MS17-010 就包含在2017年3月汇总更新包中,当前最新版为5月汇总更新。(PS:懒惰或因规定不能每月常规补丁安装的,起码要坚持把安全汇总更新包给装上!!!)最后祝愿大家能安全度过此劫!

HOWTO: 使用预配置包为 Windows 10 设置默认应用关联

HOWTO: 使用预配置包为 Windows 10 设置默认应用关联

前段时间 gOxiA 与大家分享了一篇“HOWTO: 统一设置 Windows 10 的文件默认关联”的文章,文末提到可以使用 WICD 生成配置包供 Windows 10 用户使用。其中截图里的设置方式有误,gOxiA 表示由衷的歉意,实在对不住大家了!!!也为此,决定单独写一篇文章再与大家详细分享一下 WICD 制作默认应用关联预配置包的过程,希望能够将功补过!

要使用 ICD 通过预配置包来设置 Windows 10 的默认应用关联需要使用 Poilcy CSP ,借助 ApplicationDefaults/DefaultAssociationsConfiguration 进行预配置。但是该项的值需要使用 Base64 编码来填充,之前截图环境的服务器不能访问外网,也没有留意上一级的说明,导致犯下错误!DefaultAssociationsConfiguration 的说明如下:

DefaultAssociationsConfiguration

This setting specifies the XML file content (base64 encoded) thar contains file type and protocol default application associations. This file can be created using the DISM tool.

gOxiA 之前的错误也正是因为这个原因!我们需要将导出的默认应用关联文件 defaultappassoc.xml 内容借助 Base64 encoder 工具编码后再填写到配置中。例如配置IE为默认应用的 XML 内容如下:

<?xml version="1.0" encoding="UTF-8"?>

<DefaultAssociations>

<Association Identifier=".htm" ProgId="htmlfile" ApplicationName="Internet Explorer" />

<Association Identifier=".html" ProgId="htmlfile" ApplicationName="Internet Explorer" />

<Association Identifier=".url" ProgId="IE.AssocFile.URL" ApplicationName="Internet 浏览器" />

<Association Identifier=".website" ProgId="IE.AssocFile.WEBSITE" ApplicationName="Internet Explorer" />

<Association Identifier="http" ProgId="IE.HTTP" ApplicationName="Internet Explorer" />

<Association Identifier="https" ProgId="IE.HTTPS" ApplicationName="Internet Explorer" />

</DefaultAssociations>

在使用 Base64 encoder 编码后得到的值则如下示例,在这里推荐个网站真的很不错http://www.ofmonkey.com/

PD94bWwgdmVyc2lvbj0iMS4wIiBlbmNvZGluZz0iVVRGLTgiPz4KPERlZmF1bHRBc3

NvY2lhdGlvbnM+CiAgPEFzc29jaWF0aW9uIElkZW50aWZpZXI9Ii5odG0iIFByb2dJZD0iaHRtbGZp

bGUiIEFwcGxpY2F0aW9uTmFtZT0iSW50ZXJuZXQgRXhwbG9yZXIiIC8+CiAgPEFzc29jaWF0aW9

uIElkZW50aWZpZXI9Ii5odG1sIiBQcm9nSWQ9Imh0bWxmaWxlIiBBcHBsaWNhdGlvbk5hbWU9Ikl

udGVybmV0IEV4cGxvcmVyIiAvPgogIDxBc3NvY2lhdGlvbiBJZGVudGlmaWVyPSIudXJsIiBQcm9nS

WQ9IklFLkFzc29jRmlsZS5VUkwiIEFwcGxpY2F0aW9uTmFtZT0iSW50ZXJuZXQg5rWP6KeI5ZmoIi

AvPgogIDxBc3NvY2lhdGlvbiBJZGVudGlmaWVyPSIud2Vic2l0ZSIgUHJvZ0lkPSJJRS5Bc3NvY0Zpb

GUuV0VCU0lURSIgQXBwbGljYXRpb25OYW1lPSJJbnRlcm5ldCBFeHBsb3JlciIgLz4KICA8QXNzb2N

pYXRpb24gSWRlbnRpZmllcj0iaHR0cCIgUHJvZ0lkPSJJRS5IVFRQIiBBcHBsaWNhdGlvbk5hbWU9I

kludGVybmV0IEV4cGxvcmVyIiAvPgogIDxBc3NvY2lhdGlvbiBJZGVudGlmaWVyPSJodHRwcyIgUH

JvZ0lkPSJJRS5IVFRQUyIgQXBwbGljYXRpb25OYW1lPSJJbnRlcm5ldCBFeHBsb3JlciIgLz4KPC9EZ

WZhdWx0QXNzb2NpYXRpb25zPg==

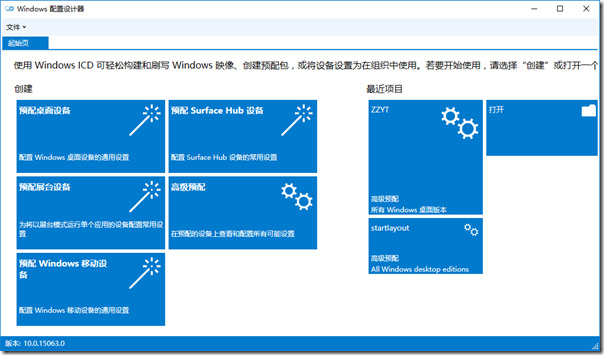

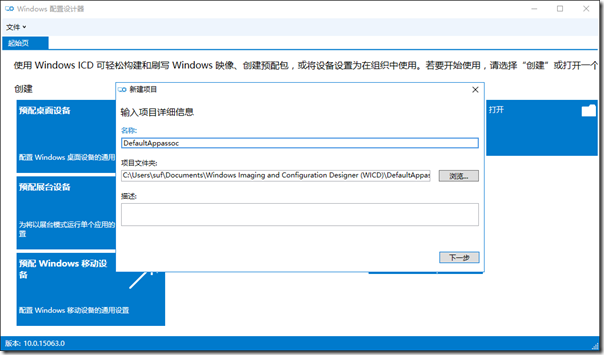

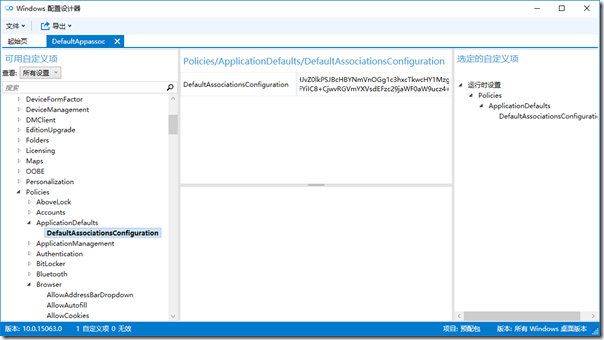

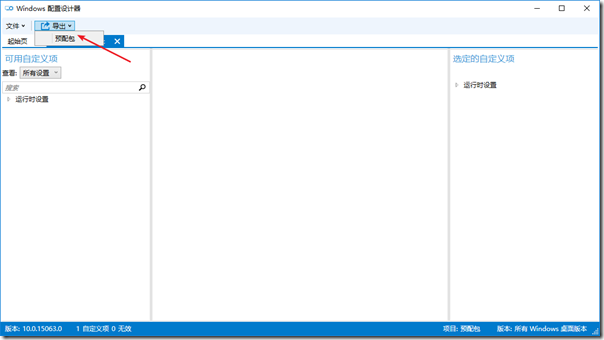

下面就跟随 gOxiA 参考截图实践一次,首先启动 Windows 配置设计器(WICD,貌似现在叫 Windows Configuration Designer,这里姑且简称 ICD),友情提示该工具已经提供 UWP 版,可以直接从 Windows 应用商店安装,访问地址是:https://www.microsoft.com/store/apps/9nblggh4tx22。

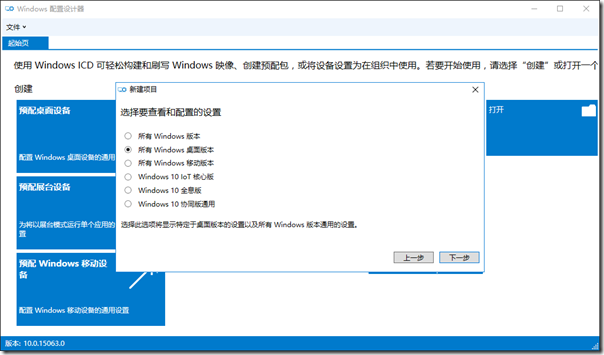

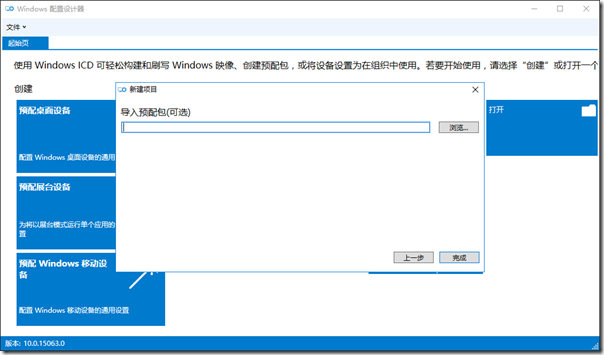

在 ICD 起始页选择“高级预配”,并确认为“预配桌面设备”,输入个便于识别的名称,默认情况下 ICD 预配相关文件存储在文档的 WICD 目录下。

在“可用自定义项”列表中定位到 Polices | ApplicationDefaults | DefaultAssociationsConfiguration,将之前通过 Base64 encoder 取得的数据填写到数值框中。

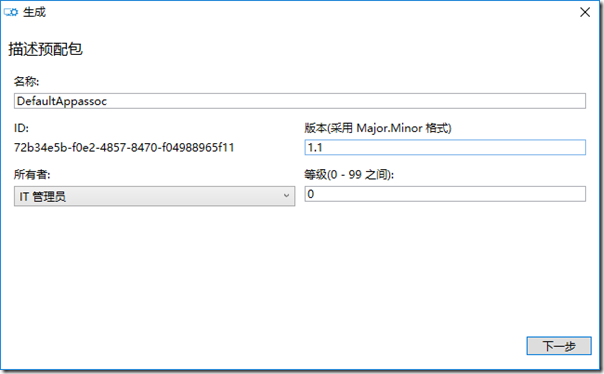

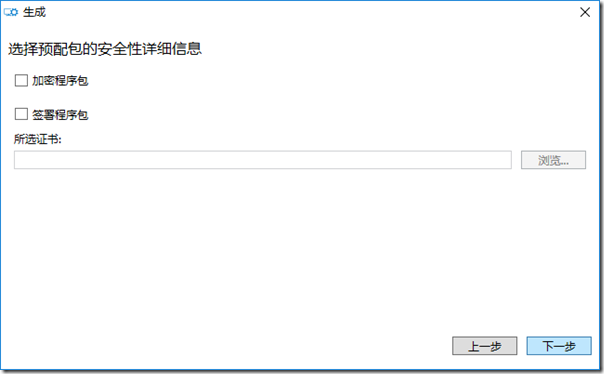

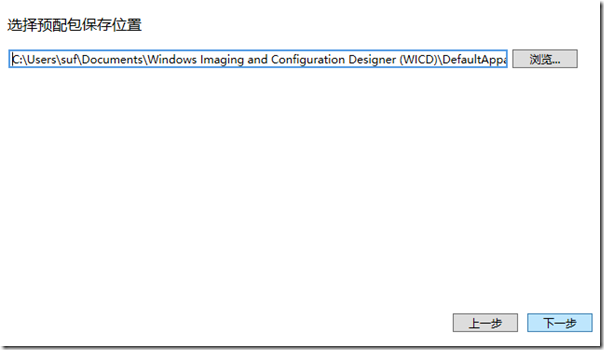

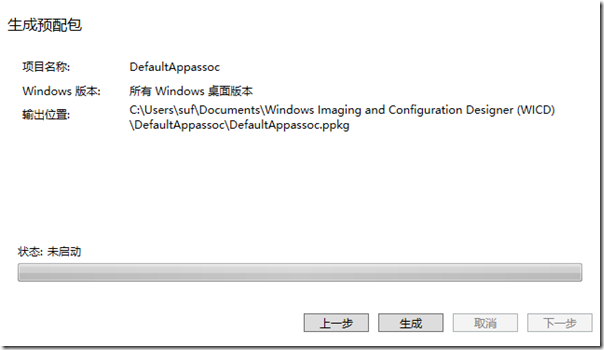

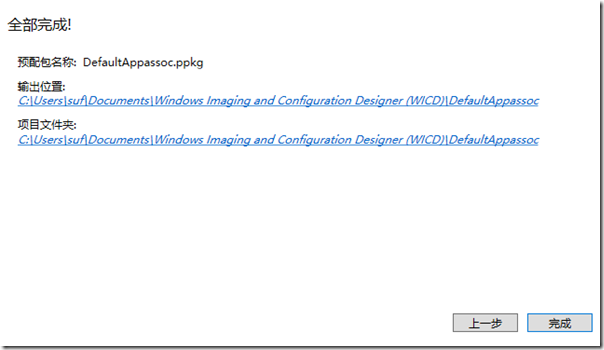

最后通过工具导航栏导出预配包,在“描述预配包”步骤中,版本号会根据修改次数自动添加,所有者可以根据要实施的优先级别进行选择,等级保持 0 即可,如果预配包包含敏感数据应当对其进行加密,最后将生成的 ppkg 格式文件发给用户执行即可。如果预配包安装时发生错误,可以在事件查看器的“应用和服务日志”-“Microsoft”-“Windows”-“DeviceManagement-Enterprise-Diagnostics-Provider”-“Admin”下找到记录。