Windows Update 更新体验改进

Windows Update 更新体验改进

前几天 Windows Blog 发布了新的博客文章选择将逐步推出 Windows Update 体验改进,其核心目标是给用户更多控制权,减少更新打断,并提升更新成功率与安全性。

- 更多更新控制权

- OOBE 期间允许立即跳过更新,新设备首次设置时可选择立即跳过更新,以便更快进入桌面,这个特性允许个人用户能够更快的开始启用新电脑。但是,商业/受管理设备不适用这个特性,因为在组织环境下交付的设备和系统应该具有最新的安全更新来确保这些交付到最终用户手中的设备是安全可靠和合规的。

- 无限次的延长更新暂停,暂停更新设置允许暂停到某个具体日期,最长可达35天,且不再受次数限制。一些个人用户无需再使用那些网上流传的不可靠方案!

- 无需更新的关闭和重启选项,更新后电源菜单中将提供明确的“更新后重启”和“更新后关机”选项,确保用户不再误操作。

- 驱动更新信息更透明,Windows更新中提供的驱动更新将新增设备类别,避免标题模糊。

- 减少更新带来的干扰

- 减少每月重启次数,Windows更新将驱动、.NET、固件等更新与每月质量更新对齐,这将有效减少多次重启的体验。此外,Windows Insider 的实验和测试版用户仍保持每周更新。

- 所有更新集中显示在“可用更新”区域,用户可选择提前安装,也可等待系统自动与下次质量更新同步。

- 提升更新成功率与安全性

- 减少下载与安装的时间,特别改善网络差或在线时间少的设备体验。

- 自动恢复更新失败,系统后台将会自动尝试修复失败的更新,以提高成功率。

- 设备在安全更新发布后尽快加入更新,符合微软安全未来计划。

- 面向未来的更新体验

- 新功能已开始向开发频道和新的实验频道推广。后续微软还将公布更多面向企业和管理员的控制能力。

Windows OSImage 标准化操作建议

Windows OSImage 标准化操作建议

微软在去年8月发布的非安全更新(KB5064081),以及9月的安全更新(KB5065426)对回环认证保护进行了加强,以防止未经授权的尝试绕过回环检测。这一举措将有效提升 Windows 的安全性。但对那些并未执行 Windows OSImgae 标准化操作的组织,例如使用了未经 Sysprep 的 OSImage,将会遭遇 Kerberos 和 NTLM 身份验证失败的问题,例如访问 SMB 共享或通过远程桌面连接时,将出现认证失败的情况,在目标机器中会有 LsaSrv ID 6167 事件记录。

那么具体 Windows 内部发生了什么变化?!Windows 在 2025年8月和9月的更新中,对用户账户控制(UAC)与认证机制继续宁了深度加固,其核心目标是阻断利用认证伪影进行的权限提升攻击,关键变化主要体现在以下几个方面:

1. UAC 权限边界被强化,过去管理员账户登录后,某些操作可能在未明确同意的情况下被提升权限。现在所有管理操作都必须经过用户明确批准,减少隐式高权限路径。管理员保护也因此收益,进一步减少了自动高程。

2. 机器 ID 生成方式改变,过去机器 ID 每次启动都会重新生成,导致系统只能基于当前启动状态判断是否为回环认证。这导致攻击者可能利用重启前遗留的认证伪影绕过令牌过滤。但现在机器 ID 由跨启动持久部分和当前启动部分组成。Windows 能检测到不同机器间共享的跨启动部分,从而识别克隆系统。任何跨主机的机器 ID 不一致都会触发认证失败(LsaSrv 6167)。

以上信息也证实了那些部署了未经 Sysprep 的 Windows 系统映像将成为高风险隐患,多个设备将会共享相同的安全标识(SID)和机器 ID 跨启动部分。组织中的桌面团队应当主动行动起来,调整部署策略严格执行 Windows 桌面标准化规范,停止使用那些没有经过 Sysprep 的 OSImage 和设备,并进行重新部署。

推荐官方文档:

HOWTO: 使用 Intune 执行设备安全启动证书更新

HOWTO: 使用 Intune 执行设备安全启动证书更新

距离6月所剩无几,回顾 gOxiA 之前的日志“HOWTO: 升级 Secure Boot 证书解决2026年到期问题”,可见关注该问题的用户还是比较多的。对于正在使用 Intune 现代管理技术的组织,可以借助 Intune 来轻松执行设备安全启动证书的更新任务,如果之前阅读过“HOWTO: 通过 Intune 修正脚本监视安全启动证书状态”并已实施监测,那应该会有可靠的数据支撑来执行更新工作。

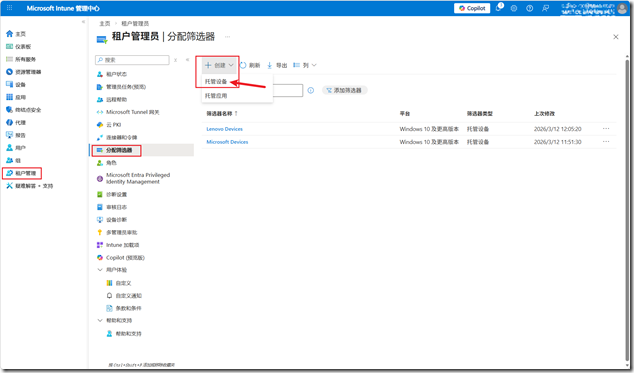

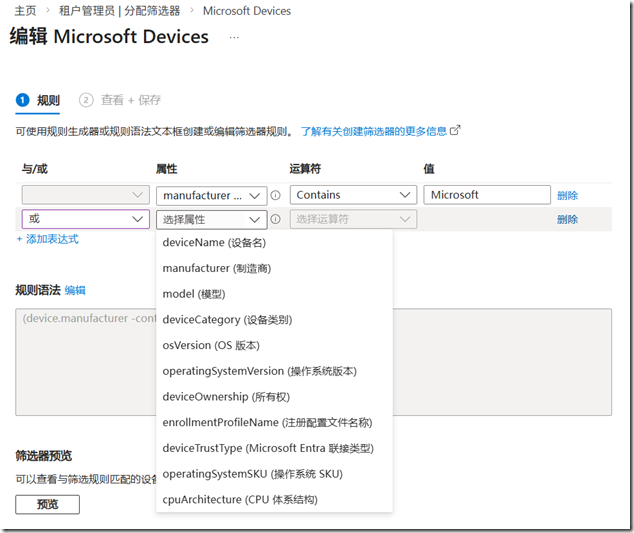

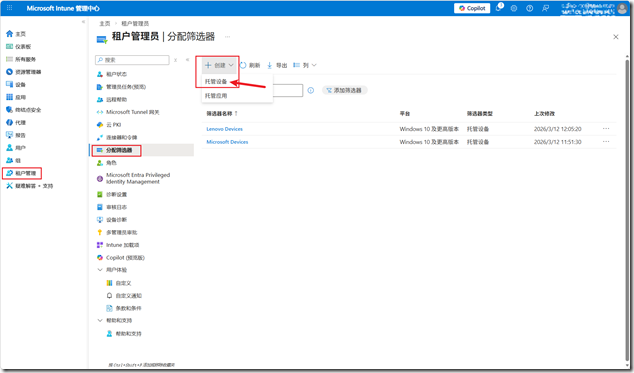

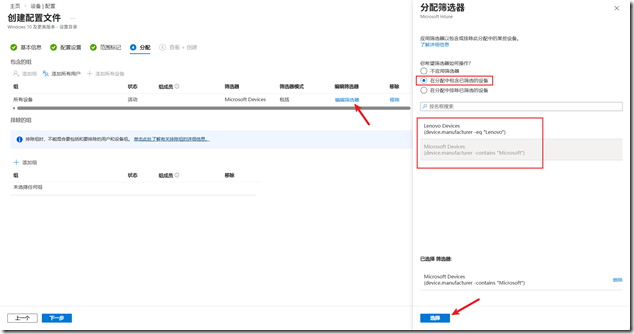

为了确保可靠高效的更新建议采用分步执行的策略,这里推荐使用 Intune 的分配筛选器创建不同的筛选策略来分配安全启动证书更新策略。例如计划先为 Microsoft Surface 品牌的设备执行安全证书更新,为此登录 Intune 管理中心转到“租户管理 - 分配筛选器 - 创建 - 托管设备”,之后跟随向导完成设置,主要的设置在“规则”配置中,可以根据不同属性创建表达式。

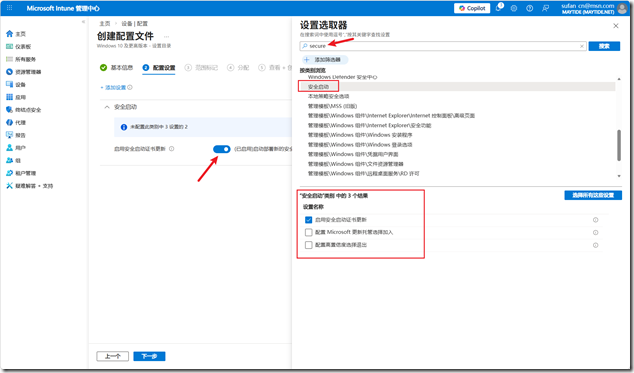

表达式创建完毕后,即可转到“设备 - 管理设备 -配置”中创建安全启动证书更新策略,平台为“Windows 10 及更高版本”,配置文件类型为“设置目录”,跟随向导完成配置,其中配置设置里可搜索关键词“Secure”来找到“安全启动”配置,并勾选“启用安全启动证书更新”。

因为我们计划此更新策略只先行在 Microsoft Surface 品牌的设备上执行,所以在“分配”配置页面中,对分配的条目添加“分配筛选器”,选择“在分配中包含已筛选的设备”,并选择我们前面添加的筛选即可。这表示只有符合过滤条件的设备才能获得策略!如果选择“在分配中排除已筛选的设备”,则匹配过滤器的设备不会收到该策略。

完成上述配置后即可等待策略执行,需要注意的是安全启动设置并不会立即开始应用,为每 12小时运行一次。在应用了安全启动更新后并不会导致重启,但需要重启才能完成更新。

推荐官方文档: