Intune - Windows 公司设备标识符

Intune - Windows 公司设备标识符

Windows 公司设备标识符,很容易理解的一个词,即公司所属的 Windows 设备。它是 Intune 提供的一种新的解决方案,可以帮 ITPro 更轻松,更安全的识别和管理企业的 Windows 设备。该方案标识设备的方法是通过 PC 硬件内置的序列号、制造商和型号组合实现的,只需企业 IT 事先收集整理设备的特定信息到一个 CSV 文件中,上传到 Intune 即可。

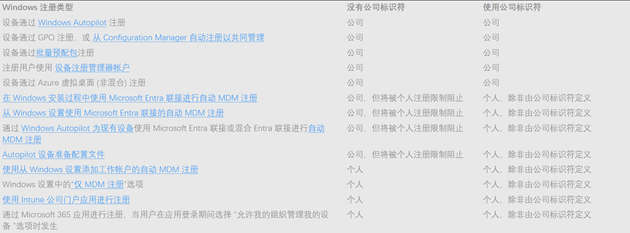

下表列出了在没有公司设备标识符的情况下注册设备以及使用公司标识符进行注册时授予设备的所有权类型。

综上,为了确保公司设备能够在注册后被正确的进行标识,建议应当使用公司设备标识符进行预先定义。为此,我们可以使用如下命令收集整理注册所需的信息。

对于商用设备,IT 在进行入库时可以通过设备包装上的条码进行收集,或从供应商那里获得。将收集到信息保存为 CSV 格式文件,然后访问 Intune Portal,转至 "设备 - 注册 - 公司设备标识符"。

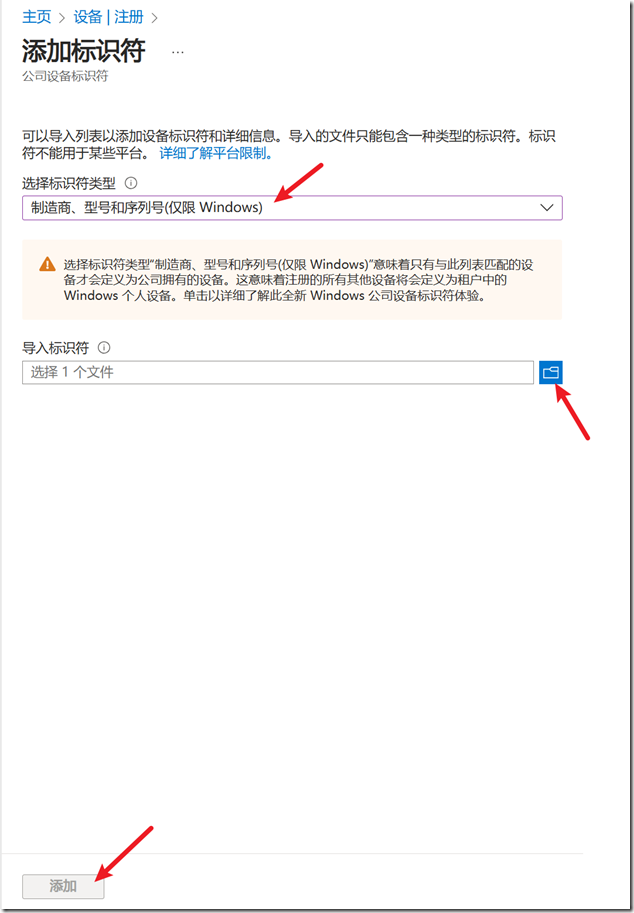

然后,选择“添加 - 上传 CSV 文件”,对于 Windows 平台当前仅支持 CSV 文件添加,不支持手动。

进入 CSV 添加模式后请选择“制造商、型号和序列号(仅限Windows)”这个选项,然后上传整理好的 CSV 文件,添加完成。

此外,这里需要特别留意,通过 CSV 批量添加设备时请确保满足以下要求:

1. CSV 文件中的内容格式务必为:制造商, 型号, 序列号;

2. 客户端操作系统版本至少 Windows 10(19045.4598)或 Windows 11(22621.3374/22631.3374)

3. CSV 中的设备记录 ≤ 5000,且 CSV 文件大小 ≤ 5MB

提示,对于现有注册的设备当移除其对应的公司设备标识符后,其所有权将恢复到以前的状态。

借助公司设备标识符我们可以实现更灵活的资产注册和管理方案,尤其是那些在使用 21v 的企业客户,可通过该解决方案配合设备准备策略实施设备交付。我们也可以借助该公司设备标识符来进行注册限制,后面 gOxiA 将会再与大家分享。

官方参考文档:

Windows Autopilot device preparation 快速上手

Windows Autopilot device preparation 快速上手

前面 gOxiA 与大家分享了 Windows Autopilot device preparation 与 Windows Autopilot 比较,以及相关的演示视频,今天将快速上手 Windows Autopilot device preparation(以下简称:Device preparation)。

Device preparation 被誉为“下一代 Windows Autopilot”,但目前仍与现有的 Windows Autopilot 共存,由于底层架构进行了重新的设计,所以在配置准备等方面都发生了重大的变化,其中还包含一个重要的变化是不再依赖硬件哈希来进行预注册,这相对来说将会灵活很多,但是也意味着暂时无法使用自部署模式和预配模式(白手套)。

既然发生了变化,我们就要从基本条件和基本准备入手。首先了解一下基本条件:

- 支持 Windows 11 23H2 的 KB5035942 及更高版本

- 支持 Windows 11 22H2 的 KB5035942 及更高版本

- 仅支持 Entra ID,不支持混合模式

- 已经注册为 Autopilot 的设备将不受支持,所以要被测试的客户端需要先从 Autopilot 解除注册

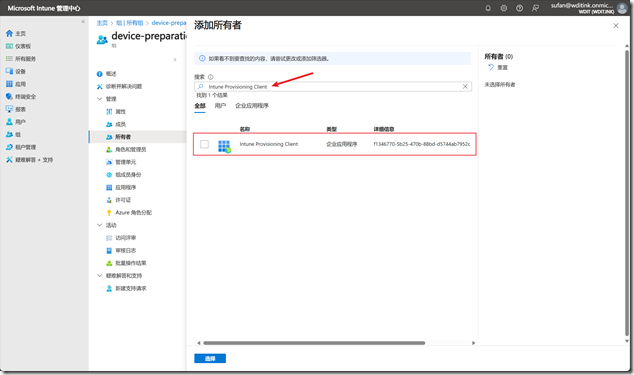

接下来,我们将要创建两类组:一个特用于 Device preparation的设备组,以及用户组。该设备组主要用于应用和脚本的分配,也就是说在 Device preparation 阶段指定的这些应用和脚本将会被分配给该组的设备。此外需要为其分配一个特定的所有者“Intune Provisioning Client (f1346770-5b25-470b-88bd-d5744ab7952c)”。

用户组主要用于指定哪些用户将应用 Device preparation,它不再像以前那样通过硬件哈希来进行识别。(PS:本次测试 gOxiA 使用了同一个组 - Device preparation。)

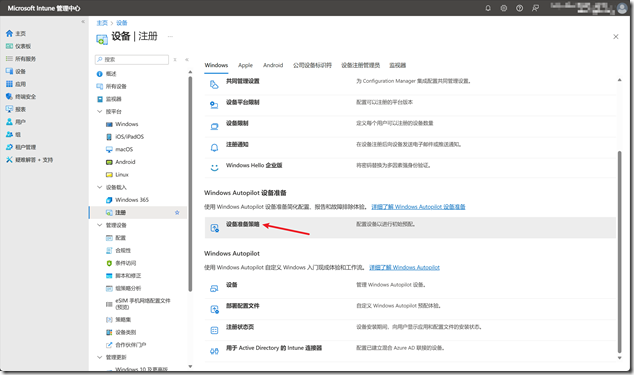

现在,我们将要创建 Device preparation(设备准备)策略。从下图可以看到之前已经创建好的策略,通过点击左上方的“创建”按钮我们将开始一个新的配置文件。

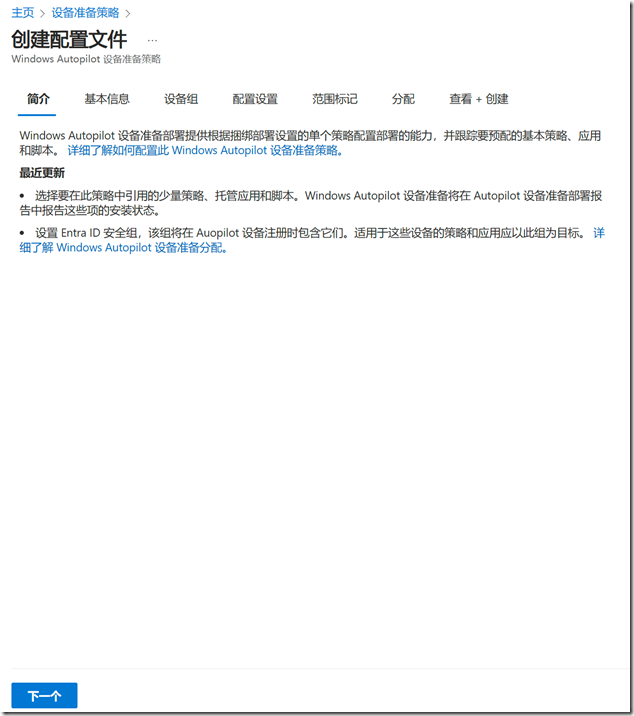

点击创建后将启动一个向导,在简介部分我们可以了解其相关资讯以及指导。

在“基本信息”页中为该策略命名。

在“设备组”页中我们搜索并添加之前为其创建的设备组。(PS:该组中的设备将在 OOBE 阶段安装指定的应用和脚本)

在“配置设置”页中,首先配置“部署设置”,其中部署模式当前仅支持“用户驱动”;部署类型“单个用户”;联接类型“已联接 Microsoft Entra”;用户账户类型“标准用户”。

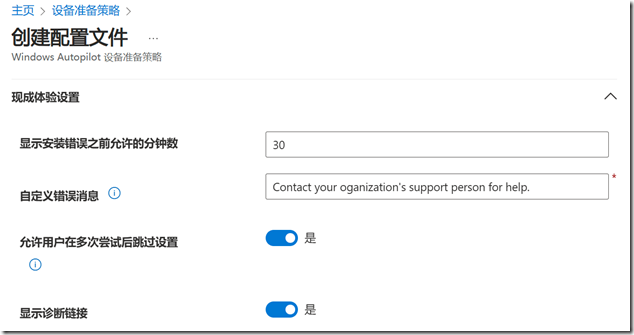

接下来配置“现成体验设置”,如下图所示,与 ESP 功能相似,可配置超时时间,自定义错误信息,以及是否允许用户在多次尝试后跳过设置,并允许是否显示诊断链接。

应用和脚本部分,受 Device preparation 当前限制仅支持 10 个要部署的应用和脚本,所以即使前面我们为特定的设备组分配了超过其数量限制的应用,在这里也只能配置10个。

配置以上信息后,接下来可以跳过“范围标记”页,如果没有特殊的需求。之后会进入到“分配”页。即 Device preparation 策略为哪些用户有效。它实际替代了之前 Windows Autopilot 设备的预注册。

最后在“查看+创建”页复查我们的相关配置,如果没有错误点击“保存”即使策略生效。至此,我们的 Device preparation 策略创建完毕,我们可以准备一个客户端设备进行测试。具体的过程可以参考已经发布的视频 Demo。

Windows Autopilot device preparation 与 Windows Autopilot 比较

Windows Autopilot device preparation 与 Windows Autopilot 比较

微软在今年5月下旬公布了 Windows Autopilot device preparation - 设备准备(以下简称Device preparation),在“Windows deployment with the next generation of Windows Autopilot”这篇文章中可以了解到基本概况。gOxiA 也在近期发布了 Demo 视频,感兴趣的网友可以从常用的社交应用访问观看。

从现有资讯来看,大家对 Device preparation 都存在不同的认识和看法,好在官方团队在不断地更新 Q&A。对于Device preparation,gOxiA 一反常态不再先做基本介绍,有需要的可以移步上方官方文档先了解,今天主要跟大家分享的是 Device preparation 与 Windows Autopilot 的常用特性比较,可以更好帮助我们去认识和了解 Device preparation。

- Device preparation 适用于 GCCH 和 DoD 主权云。未来还将在 21v 提供。而 Windows Autopilot 则支持更多种类的设备,例如:Hololens 和 MTR;并且还提供了更多可自定义的选项用于预配体验。

- Device preparation 当前仅支持用户驱动模式。而 Windows Autopilot 包含:用户驱动、预配置、自部署和现有设备。

- Device preparation 不需要为设备进行预注册。而 Windows Autopilot 需要先收集设备信息并注册到 Autopilot。

- Device preparation 需要管理员创建设备准备策略和一个以 Intune 预配客户端 为所有者的设备安全组。而 Windows Autopilot 除了需要预先注册设备外,还需要创建 Windows Autopilot 部署配置文件,以及注册状态页(ESP)。

- Device preparation 仅在 OOBE 期间基于设备进行预配,目前支持部署最多10个应用(LOB、Win32、MSStore、M365),和10个 PowerShell 脚本。而 Windows Autopilot 在 ESP 期间提供基于设备和用户的预配,且支持任意数量的应用程序。

- Device preparation 仅从 Windows 11 的 23H2 和 22H2 的 KB5035942 开始提供支持。而 Windows Autopilot 对所有当前支持的 Windows 11 和 Windows 10 提供支持。

- Device preparation 仅支持 Microsoft Entra 加入。而 Windows Autopilot 提供了混合加入支持。

- Device preparation 不支持 Windows Autopilot 重置。

- Device preparation 不支持 DFCI。

更为详细的内容,可参考:https://learn.microsoft.com/en-us/autopilot/device-preparation/compare

了解以上众多不同,整体看下来还是 Windows Autopilot 提供了更丰富的功能特性,支持也更加广泛。正如官方所讲,仍旧会持续投资 Windows Autopilot,并希望将基于 Windows Autopilot 配置文件和设备准备策略的两个方案并存一段时间!此外,Device preparation 底层体系结构不同,可提供改进部署体验的功能,例如不需要为设备进行预注册。也正因此已在使用 Windows Autopilot 部署的设备将不能同时通过设备准备策略进行部署,需要先从 Autopilot 中取消注册。

后续,gOxiA 也会与大家分享设备准备策略的上手。