HOWTO: 在 Intune 中使用 Microsoft Store App(New) 添加应用

HOWTO: 在 Intune 中使用 Microsoft Store App(New) 添加应用

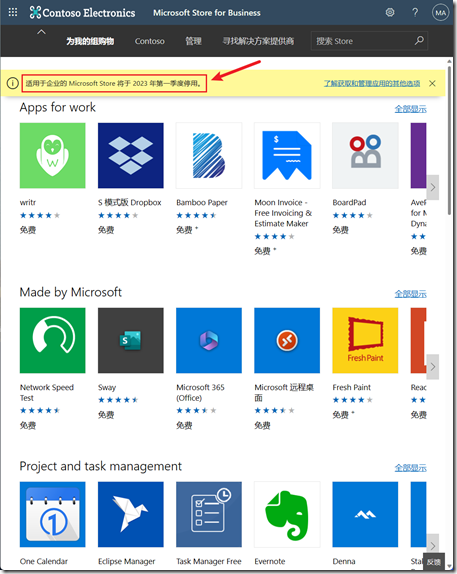

早先 gOxiA 曾分享过一篇日志,介绍了如何使用 Intune 为 Windows PC 部署 Microsoft Store 应用,但当时该模式并不支持强制部署,需要用户通过 Company Portal 选择安装。对于那些希望将应用商店里的应用强行部署到客户端设备上的场景,在过去会通过 Microsoft Store for Business,但管理 Intune 的朋友应该也获悉了 Microsoft Store for Business 将于2023年第一季度停用的消息,似乎只能提前下载到那些支持 Offline 部署的 UWP 应用才能满足需求。

但现在,微软在 Intune 中提供了一个新的添加应用的类型 - Microsoft Store App(new),与之前的 Microsoft Store App 相比,新的 Microsoft Store 应用功能进行了重要改进:

- 可以直接在 Intune 内浏览和搜索来自 Microsoft Store 的应用。(之前有一段时间,我们需要先访问 MSStore 的 Web 站点获取相关的 URL 才能进行添加)

- 可以为应用部署进行安装或卸载。

- 可以监视 MSStore App 的安装进度和结果

- 支持 MSStore 中的 Win32 应用,当前为预览版本。(那些缺少足够信息,或检测、安装和升级性不可靠的 Win32 App 将暂不受支持,具体可参考:https://techcommunity.microsoft.com/t5/intune-customer-success/troubleshooting-the-microsoft-store-and-microsoft-intune/ba-p/3750341)

- UWP 应用支持系统上下文和用户上下文。

- 部署模式支持“必需,可用于已注册的设备,和 卸载”。

若要体验 Microsoft Store App(new) 添加应用,可参考如下步骤:

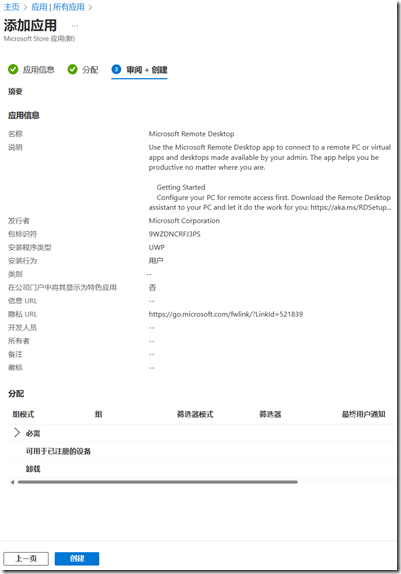

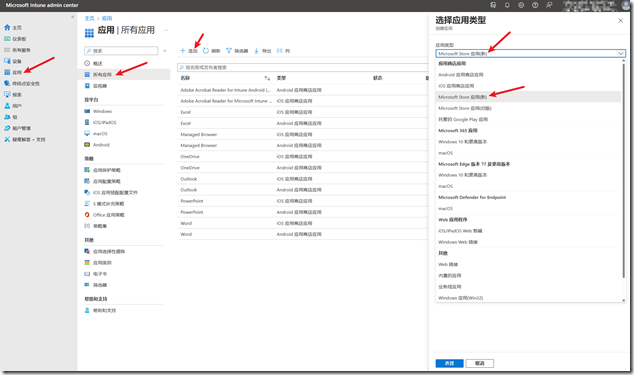

- 访问 Microsoft Intune Admin Center (貌似又改名了?!!!),进入“应用” - “所有应用”,选择“添加”,并确认使用“Microsoft Store 应用(新版)”。

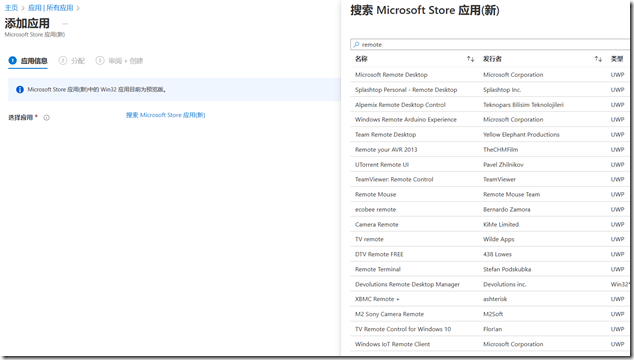

- 在“应用信息”界面,点击“搜索 Microsoft Store 应用(新),然后在右侧出现的搜索栏中搜索要部署的应用,例如:Remote Desktop”。

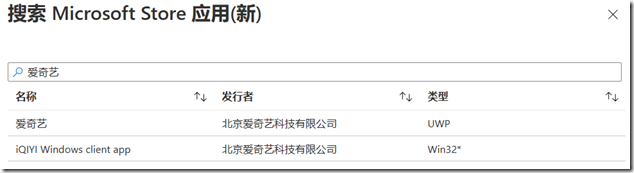

如果搜索的应用包含 Win32 版本,并且符合 Intune 部署需求,则会显示供我们选择。

- 之后,所必须的应用信息会自动填写到“应用信息”界面对应的文本框中,这极大提升了 Intune App 部署人员的体验,简化了添加流程。

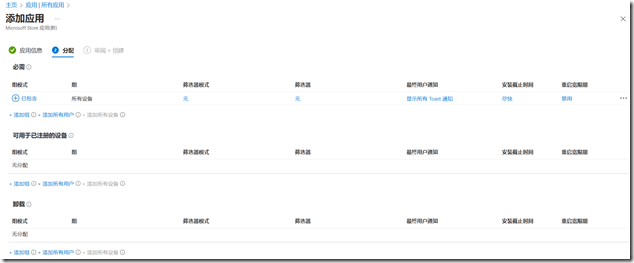

- “分配”应用界面中,我们可以根据需要为“组、所有用户、所有设备”分配,也可以供已注册的设备(组或所有用户)选择安装,或执行卸载。在配置分配后,还可以配置最终用户通知,立刻开始安装或指定的日期和时间,还可以为那些安装应用后需要重启的情况指定重启宽限期。

- 最后,确认信息和配置无误后便可创建添加应用。

参考文档:

https://learn.microsoft.com/zh-cn/mem/intune/apps/store-apps-microsoft

[Tips] 使用 MDM CSP TenantLockdown 策略将设备锁定到租户

使用 MDM CSP TenantLockdown 策略将设备锁定到租户

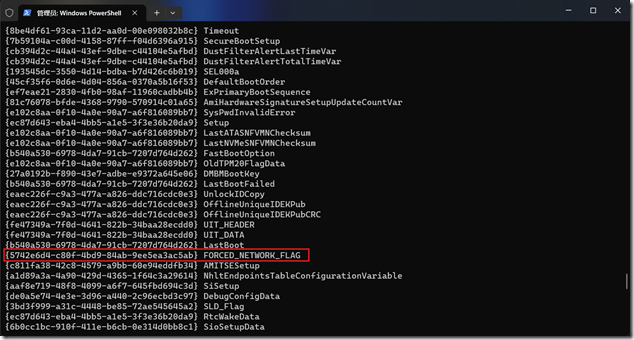

在 MDM CSP 中包含一个租户锁定的策略,即 TenantLockdown。从官方介绍可了解到 TenantLockdown 可以将设备锁定到租户,从而确保在发生意外或故意重置或擦除设备后,设备仍绑定到租户上。它的实现原理和逻辑还是比较容易理解的,借助 TenantLockdown 提供的 RequireNetworkInOOBE 策略,在值为 True 时,当设备在首次登录或重置后通过 OOBE 时,用户需要联网才能继续,而不是像过去那样有跳过的选项。这将强制用户在 OOBE 阶段进行联网,只要联网设备便会从 Internet 获取到注册状态,当设备之前是注册在 Autopilot 中时,后面的用户登录界面就会强制用户使用 M365 账号登录,从而在一定程度上保护了设备。

./Vendor/MSFT

TenantLockdown

----RequireNetworkInOOBE,布尔值:True 或 False

参考文档:https://learn.microsoft.com/en-us/windows/client-management/mdm/tenantlockdown-csp

有些网友可能会考虑到一些问题,例如不通过重置当前 Windows 实例,而是重新安装一遍 Windows,根据目前的测试 Windows 较新版本已经开始强制联网才能继续通过 OOBE;此外,TenantLockdown 还会向UEFI 中写入配置变量。对于企业中的普通用户来说,还是能够增加设备重用或非授权再用的难度,但要完全杜绝恐怕在管理技术上还有一段路要走。

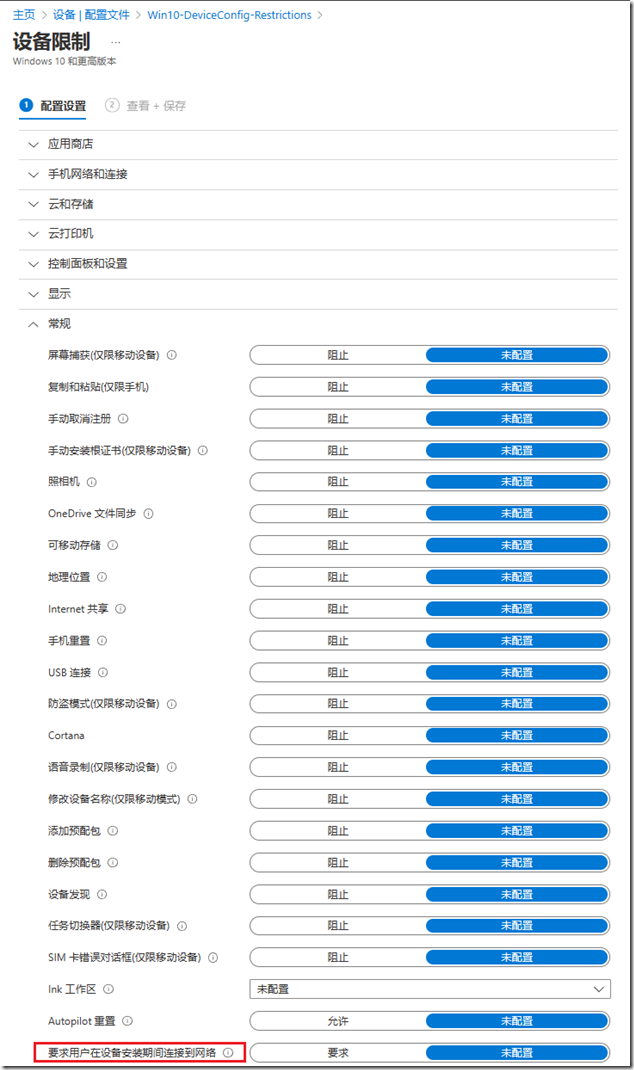

另外,早先 Intune 的 Windows 限制测试中包含了“要求用户在设备安装期间连接到网络”的策略,但那时是可以通过断网手段来规避的,但随着策略逻辑的完善,对企业终端设备的管理会更加严谨可靠。

HOWTO: 使用 Intune 强制开启 Windows Defender 防篡改保护

HOWTO: 使用 Intune 强制开启 Windows Defender 防篡改保护

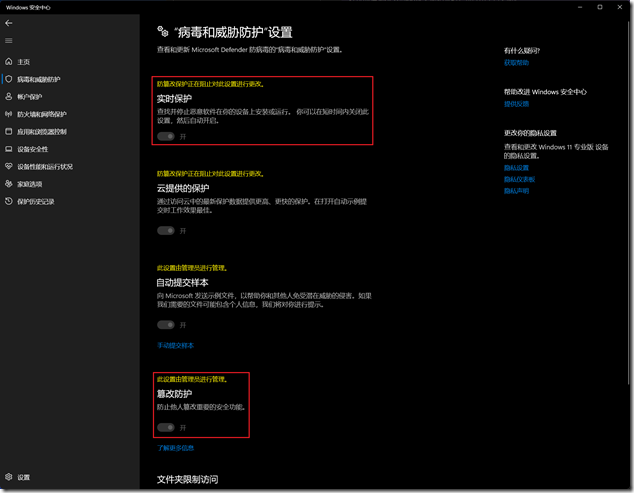

Windows Defender 中的防篡改保护(Tamper Protection)有助于防止恶意应用更改其重要的防病毒设置,包括“实时保护”和“云提供的保护”。如果当时前是管理员登录,则仍可以在“病毒和威胁保护”设置中关闭“篡改保护”,但其他程序仍无法更改这个设置。

篡改保护并不影响第三方防病毒应用的工作方式,也不影响这些应用注册 Windows 安全中心的方式。默认情况下篡改保护处于打开状态。

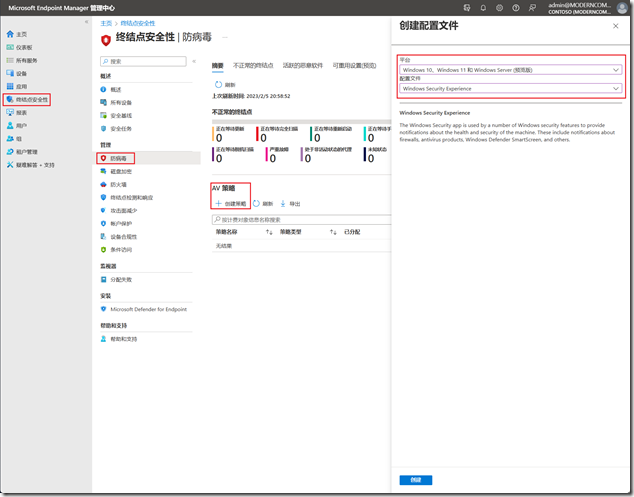

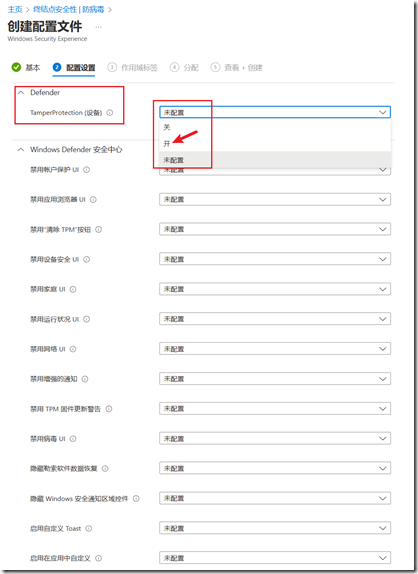

作为企业 IT 管理员或安全管理员,当然希望能够强制开启篡改保护,且禁止修改其设置。如果当前组织已经在使用现代管理模式,如 Intune!则可以通过 Endpoint Manager Center 进行策略的下发。为此,访问 Endpoint Manager Center,定位至“终结点安全性 - 防病毒 - AV 策略”,并创建该策略,选择“Windows 10、Windows 11 和 Windows Server (预览版)”平台,配置文件选择“Windows Security Experience”,跟随向导创建策略名称等信息,并在配置中打开“TamperProtection(设备)”。

注意,在 Intune 中管理篡改保护的要求如下:

- 必须分配适当的 权限 ,例如全局管理员、安全管理员或安全操作。

- 组织使用Intune来管理设备。 需要 (Intune许可证;Intune包含在 Microsoft 365 E3/E5、企业移动性 + 安全性 E3/E5、Microsoft 365 商业高级版、Microsoft 365 F1/F3、Microsoft 365 政府版 G3/G5 和相应的教育许可证中。)

- Windows 设备必须运行Windows 10版本 1709 或更高版本或Windows 11。 (有关版本的详细信息,请参阅 Windows 版本信息。)

- 必须将 Windows 安全性与 安全智能 更新到版本 1.287.60.0 (或更高版本) 结合使用。

- 你的设备必须使用反恶意软件平台版本 4.18.1906.3 (或更高版本) 和反恶意软件引擎版本 1.1.15500.X (或更高版本) 。 (管理Microsoft Defender防病毒更新并应用 baselines。)

- Intune和 Defender for Endpoint 租户必须共享同一Microsoft Entra (Azure Active Directory) 基础结构。

- 设备必须载入到 Defender for Endpoint。

当下发防篡改保护策略后,本机管理员将无法更改相关的设置,也无法关闭篡改防护。

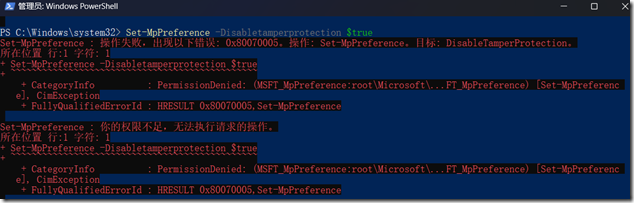

具有计算机管理权限的账户在使用 PowerShell 命令 Set-MPPreference -DisableTamperProtection $true 强行关闭时将会报错。

参考资料: