HOWTO: 在 OOBE 阶段实现 Microsoft Edge 自动更新

HOWTO: 在 OOBE 阶段实现 Microsoft Edge 自动更新

在组织环境中为用户执行交付时会遇到 Microsoft Edge 不是最新版本的问题,这些要交付用户的设备系统映像可能是 OEM 预装,或 IT 构建的标准化映像,但其 Edge 版本很难与当前版本同步,为了确保最终用户获得最新的版本来保障安全和最佳的适用体验,IT 人员需要设计实现在系统的初始化阶段执行 Microsoft Edge 自动更新,确保用户登录系统后首次打开的 Edge 已是最新版本。

综上,在 Windows OOBE 阶段实现 Microsoft Edge 自动更新是最佳的方案。我们可以借助 MicrosoftEdgeUpdate 程序并加载相关的参数来触发其自动更新机制,以下是命令行示例:

其中的参数:

- /silent 表示静默安装

- /install 表示执行安装/更新动作

- /appguid={56EB18F8-B008-4CBD-B6D2-8C97FE7E9062} 表示 Stable 版本

- &needsadmin=True 表示需要管理员权限

从参数上看 needsadmin 是重中之重,因为它将让更新运行在系统上下文中,确保是设备级别的更新。

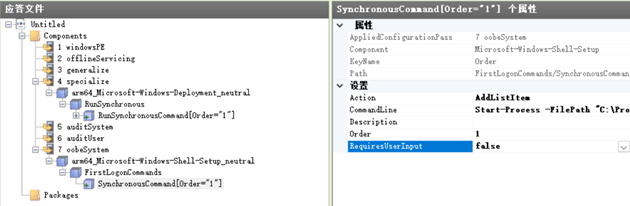

对于传统部署,我们可以在 oobeSystem 阶段添加 FirstLogonCommands,通过 SynchronousCommand 来执行更新这段命令行,以实现 Microsoft Edge 的自动更新,确保用户登录系统后使用的是最新版本的 Edge。

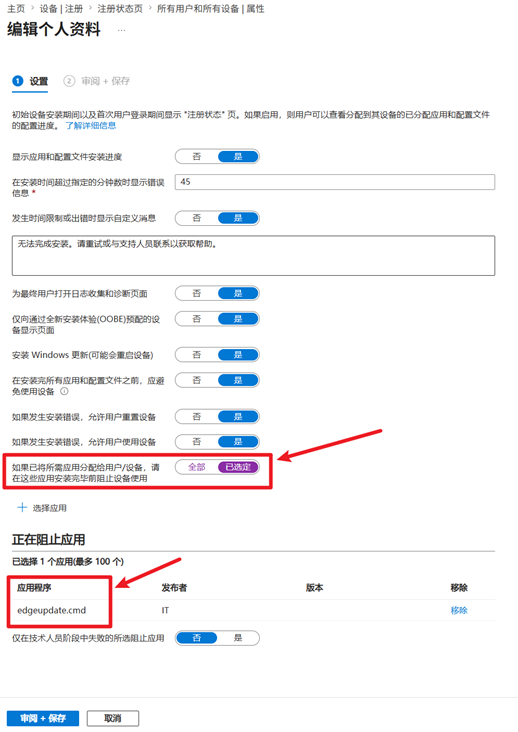

如果当前组织利用 Intune 这类现代部署方案,则可以将这个命令行使用“Microsoft Win32 Content Prep Tool”工具打包为 .intunewin 文件上传 Intune 进行分发即可,但请确保其必须在 ESP 阶段执行。

Windows OSImage 标准化操作建议

Windows OSImage 标准化操作建议

微软在去年8月发布的非安全更新(KB5064081),以及9月的安全更新(KB5065426)对回环认证保护进行了加强,以防止未经授权的尝试绕过回环检测。这一举措将有效提升 Windows 的安全性。但对那些并未执行 Windows OSImgae 标准化操作的组织,例如使用了未经 Sysprep 的 OSImage,将会遭遇 Kerberos 和 NTLM 身份验证失败的问题,例如访问 SMB 共享或通过远程桌面连接时,将出现认证失败的情况,在目标机器中会有 LsaSrv ID 6167 事件记录。

那么具体 Windows 内部发生了什么变化?!Windows 在 2025年8月和9月的更新中,对用户账户控制(UAC)与认证机制继续宁了深度加固,其核心目标是阻断利用认证伪影进行的权限提升攻击,关键变化主要体现在以下几个方面:

1. UAC 权限边界被强化,过去管理员账户登录后,某些操作可能在未明确同意的情况下被提升权限。现在所有管理操作都必须经过用户明确批准,减少隐式高权限路径。管理员保护也因此收益,进一步减少了自动高程。

2. 机器 ID 生成方式改变,过去机器 ID 每次启动都会重新生成,导致系统只能基于当前启动状态判断是否为回环认证。这导致攻击者可能利用重启前遗留的认证伪影绕过令牌过滤。但现在机器 ID 由跨启动持久部分和当前启动部分组成。Windows 能检测到不同机器间共享的跨启动部分,从而识别克隆系统。任何跨主机的机器 ID 不一致都会触发认证失败(LsaSrv 6167)。

以上信息也证实了那些部署了未经 Sysprep 的 Windows 系统映像将成为高风险隐患,多个设备将会共享相同的安全标识(SID)和机器 ID 跨启动部分。组织中的桌面团队应当主动行动起来,调整部署策略严格执行 Windows 桌面标准化规范,停止使用那些没有经过 Sysprep 的 OSImage 和设备,并进行重新部署。

推荐官方文档:

针对 CVE-2026-0386 的 WDS 指导

针对 CVE-2026-0386 的 WDS 指导

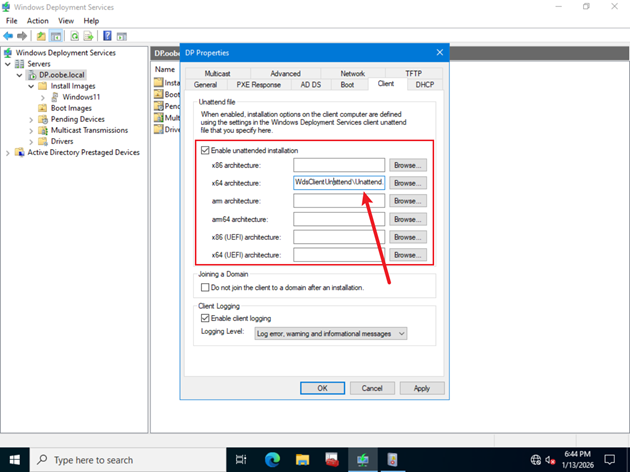

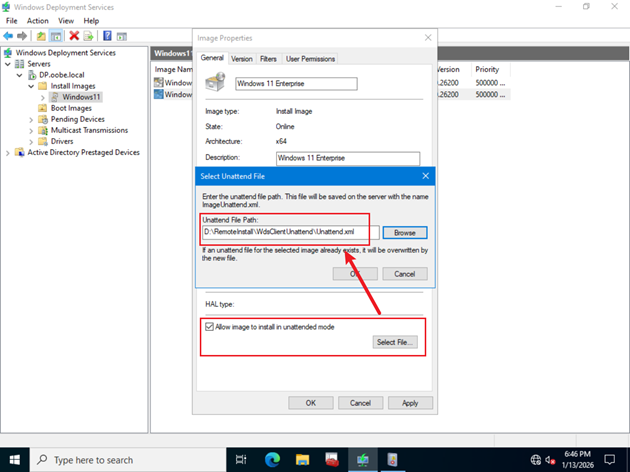

微软 MSRC 今天公布的安全漏洞中,CVE-2026-0386 描述了 WDS Hands-Free Deployment 的安全问题,WDS 通过未认证的 RPC 来传输 Unattend.xml,其不当的访问控制将允许未经授权的攻击者通过相邻网络执行代码。虽然攻击复杂性比较高,但对于在使用该项功能进行 Windows 部署的组织需要进行合规和安全评估,并尽快实施治理方案。

微软目前已经给出的解决方案,并根据以下时间线推进,目前第一阶段(2026年1月14日中国当地时间),Hands-Free 部署仍被支持,但 IT 管理员可以禁用以增强安全性。在第二阶段(2026年4月)微软将通过更新的方式默认禁用 Hands-Free 部署功能,但如有需求,IT 管理员仍可以重新启用。

具体的步骤指导如下:

- 第一阶段

- 当前 IT 管理员在评估该安全问题后,可通过手动配置注册表的方式禁用 Hands-Free 部署。

- HKLM\SYSTEM\CurrentControlSet\Services\WdsServer\Providers\WdsImgSrv\Unattend

- DWORD: AllowHandsFreeFunctionality

- Value: 00000000

- 第二阶段

- 如果 IT 管理员使用其他防护方案并继续使用 Hands-Free 部署,那么在2026年4月更新系统后需要手动配置注册表重新启用 Hands-Free 部署。

- HKLM\SYSTEM\CurrentControlSet\Services\WdsServer\Providers\WdsImgSrv\Unattend

- DWORD: AllowHandsFreeFunctionality

- Value: 00000001

对于运维维护,IT 管理员可在 WDS 日志(Microsoft-Windows-Deployment-Services-Diagnostics/Debug)中看到相关的记录:

- 安全模式

- 将会看到警告日志,并记录“Warning: Unattend file request was made over an insecure connection. Windows Deployment Services has blocked the request to keep the system secure. For more information, see: https://go.microsoft.com/fwlink/?linkid=2344403”

- 不安全模式

- 将会看到错误日志,并记录“Error: This system is using insecure settings for Windows Deployment Services. This may expose sensitive configuration files to interception. Apply Microsoft’s- recommended security settings to protect your deployment. Learn more at: https://go.microsoft.com/fwlink/?linkid=2344403”

WDS Hads-Free Deployment 即通过为 Boot Client 或 OSImage 指定应答文件来实现自动化部署。通过 AllowHandsFreeFunctionality 键值可以控制是否允许此项功能,从而禁用无验证 RPC 流程。

具体请参考 KB5074952