Windows Update 更新体验改进

Windows Update 更新体验改进

前几天 Windows Blog 发布了新的博客文章选择将逐步推出 Windows Update 体验改进,其核心目标是给用户更多控制权,减少更新打断,并提升更新成功率与安全性。

- 更多更新控制权

- OOBE 期间允许立即跳过更新,新设备首次设置时可选择立即跳过更新,以便更快进入桌面,这个特性允许个人用户能够更快的开始启用新电脑。但是,商业/受管理设备不适用这个特性,因为在组织环境下交付的设备和系统应该具有最新的安全更新来确保这些交付到最终用户手中的设备是安全可靠和合规的。

- 无限次的延长更新暂停,暂停更新设置允许暂停到某个具体日期,最长可达35天,且不再受次数限制。一些个人用户无需再使用那些网上流传的不可靠方案!

- 无需更新的关闭和重启选项,更新后电源菜单中将提供明确的“更新后重启”和“更新后关机”选项,确保用户不再误操作。

- 驱动更新信息更透明,Windows更新中提供的驱动更新将新增设备类别,避免标题模糊。

- 减少更新带来的干扰

- 减少每月重启次数,Windows更新将驱动、.NET、固件等更新与每月质量更新对齐,这将有效减少多次重启的体验。此外,Windows Insider 的实验和测试版用户仍保持每周更新。

- 所有更新集中显示在“可用更新”区域,用户可选择提前安装,也可等待系统自动与下次质量更新同步。

- 提升更新成功率与安全性

- 减少下载与安装的时间,特别改善网络差或在线时间少的设备体验。

- 自动恢复更新失败,系统后台将会自动尝试修复失败的更新,以提高成功率。

- 设备在安全更新发布后尽快加入更新,符合微软安全未来计划。

- 面向未来的更新体验

- 新功能已开始向开发频道和新的实验频道推广。后续微软还将公布更多面向企业和管理员的控制能力。

RSAT 现已支持 Arm 架构 Windows 11

RSAT 现已支持 Arm 架构 Windows 11

RSAT - Remote Server Administration Tools(远程服务器管理工具)是一系列实用工具,以帮助 IT 管理员能够从 Windows 客户端设备上远程管理 Windows Server 系统上的角色和功能。RSAT 对 Arm 架构 Windows 11 的支持是一个重要的里程碑,满足了 IT 人员对企业管理的首要需求之一,意味着更多 IT 基础架构管理员能够使用 Arm 架构的 Windows 11 设备。

在2026年2月的 Windows 非安全预览版更新中,微软向 Arm 架构的 Windows 11 提供了 RAST 工具支持,目前包含了多个最为广泛使用的 RSAT 组件:

- RSAT:Active Directory 域服务和轻型目录服务工具

- RSAT:Active Directory 证书服务工具

- RSAT:DHCP 服务器工具

- RSAT:DNS 服务器工具

- RSAT:Group Policy Management Tools

- RSAT:IP 地址管理(IPAM)客户端

- RSAT:Windows PowerShell 的存储副本模块

- RSAT:服务器管理器

这些工具现已原生支持 Arm64,IT 管理员借助这些工具即可在 Arm 架构的 Windows 11 上完成日常系统管理任务,在过去系统管理员可能不得不切换到 x64 或使用其他远程管理方案。

企业广泛采用 Arm 架构 Windows 设备的进程又能前进一步!!!

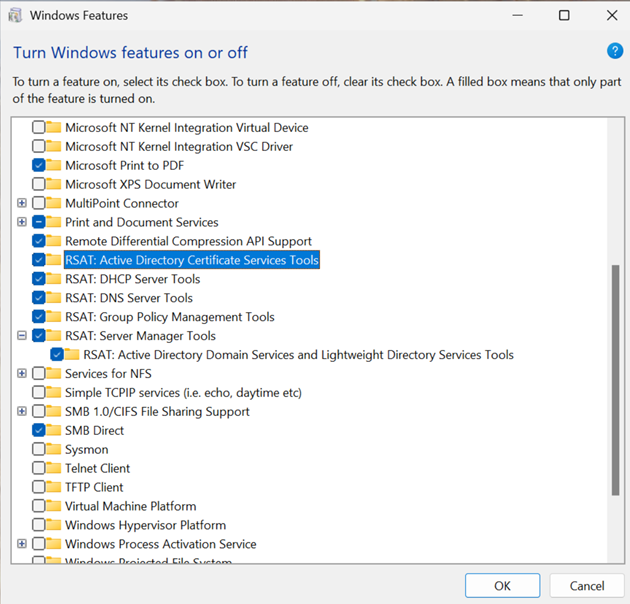

Arm64 版的 RSAT 与 x64 版的启用方式目前有一些差异,在 25H2 和 24H2 上已经部署了 2026年2月 非安全预览版更新的设备作为可选组件通过“设置 - 系统 - 可选功能 - 更多 Windows 功能”来安装,即过去的控制面板里的程序来开启或关闭 RSAT 功能(optionalfeatures.exe)。

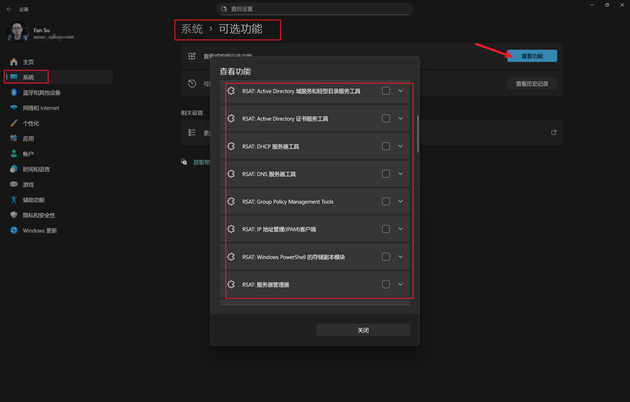

对于已经采用 Windows 11 26H1 的 Arm 架构设备,RSAT 的安装与 x64 架构设备保持一致,可直接通过 FOD 进行安装(ms-settings:optionalfeatures)。

推荐官方文档:

Install and manage Remote Server Administration Tools in Windows | Microsoft Learn

2026年2月24日 - KB5077241(26200.7922 和 26100.7922)| Microsoft Support

ITPro 应该了解的 Windows 11 26H1 信息

ITPro 应该了解的 Windows 11 26H1 信息

微软本周发布了 Windows 11 26H1,但意外的是它并不是一个被广泛部署的版本,根据微软发布的信息此版本是为2026年第一季度即将推出的新设备的专属系统,并不是传统意义上的年度功能更新,只是一个面向下一代硬件的新系统基线,为了能够更好的支持高通骁龙 X2 系列处理器的设备。微软建议组织应继续部署和管理运行广泛发布的 Windows 11 24H2 或 25H2 版本。

作为仅在2026年初为新设备提供的特有系统版本,26H1 在功能上与 25H2 一致,只是 Windows Core 存在区别,这意味着 26H1 在 2026年下半年更新会与 24H2 或 25H2 不同的升级渠道,并且 26H1 不支持热补丁更新,但仍会获得每月的安全、质量与新功能更新,并且更新节奏也与现有版本保持一致。

对于计划采购新型高通骁龙X2的组织用户也无需担心,26H1 可通过 Windows Autopatch、Microsoft Intune 以及 Microsoft Configuration Manager 等常规工具管理。

从目前种种迹象看,微软正加大 Windows 在 Arm 平台上运行的投资,X2 系列的早期资讯也证明其性能带来了非常大的飞跃,需要一个新的系统基线来适配这些新硬件。由于采用了不同的 Windows Core,是否也暗示着下一代 Windows 可能正在向更模块化、更灵活的架构演进,并为下一代 AI 硬件设备准备新的基座!让我们拭目以待,同时也期待一下高通骁龙 X2 所带来的惊喜!

针对 Windows 11 26H1 微软官方也发布了相关的 KB,具体可参考:

Windows 信息中心公布的说明可参考:

https://learn.microsoft.com/zh-cn/windows/whats-new/windows-11-version-26h1

在本月补丁日,微软为 26H1 发布了 KB5077179 - 28000.1575