HOWTO: 修复 Windows 系统文件和组件存储

HOWTO: 修复 Windows 系统文件和组件存储

Windows 运行一段时间可能因为意外关机、系统崩溃,或不兼容的软件或驱动更新,又或者是第三方优化工具的误操作,导致 Windows 系统文件和组件存储出现错误,那我们的系统环境就会出现一些莫名其妙的异常故障现象,或发生性能缓慢的问题,所以定期检查修复是非常有必要的运维措施,那么我们该如何检查修复 Windows 系统文件和组件存储呢?!

gOxiA 今天要分享的话题相对轻松,也更容易理解和掌握!首先我们先了解一下什么是系统文件和组件存储。系统文件即 Windows 操作系统自身的一些关键文件,它们包含了动态链接库文件(DLL);可执行文件(EXE);驱动文件(SYS);还有一些配置文件,如:注册表和启动相关文件;其他的还会有字体和主题文件这样的 Windows 应用资源文件,以及安全策略和网络组件文件。

组件存储即 WinSxS 文件夹中的内容,它是系统文件的基石(备份库),包含了 Windows 所有核心组件的多个版本,用于支持系统文件的兼容性和回滚功能。每个组件都有对应的清单文件,记录了它们之间依赖关系和文件属性。文件中还包含文件的哈希值和数字签名,用于验证文件的完整性。

系统文件和组件存储的关系是当进行系统文件扫描和修复时,都会从组件存储中进行提取。所以当我们执行系统文件修复失败时,就要先去执行和完整组件存储的修复。两者都会生成日志,并存储在“C:\Windows\Logs\DISM\dism.log”文件中,当需要进行相关排错时我们可以利用上这个日志文件。

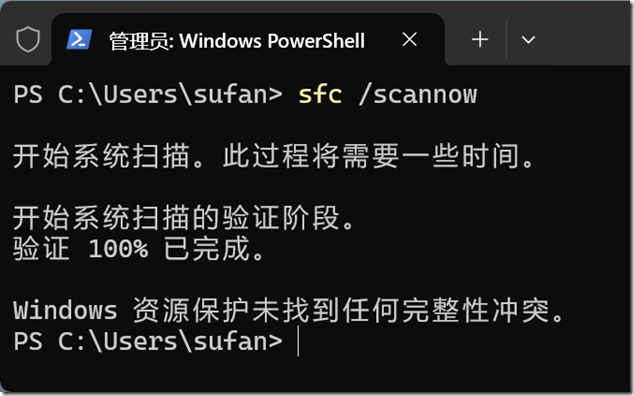

接下来,我们来了解如何修复系统文件和组件存储。对于系统文件,我们可以使用 SFC 命令,它内置于我们的系统中,需要管理员权限才能正常实行,具体的命令为:

SFC 通过调用 Windows Resource Protection(WRP)技术来识别是否有核心文件被删除、损坏或修改。这个技术其实可以追溯到 Windows 98 时代的系统文件保护(System File Protection, SFP),再此之前 Windows 系统极易受到篡改……那会也是众多杀毒软件和专杀工具盛行的时期,再此之后 Windows 2000 和 XP 引入了 Windows 文件保护(Windows File Protection, WFP),到 Windows Vista 开始诞生了 WRP 并一路完善增强至今,使 Windows 越来越安全越来越稳定。

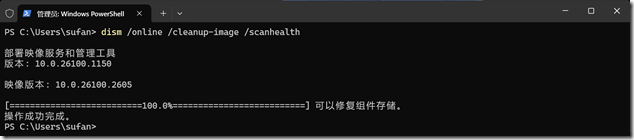

OK,回归正题!如果执行后提示无法修复,那么我们就要使用 DISM 命令修复组件存储,首先我们可以先执行一次组件存储扫描,为此执行如下命令:

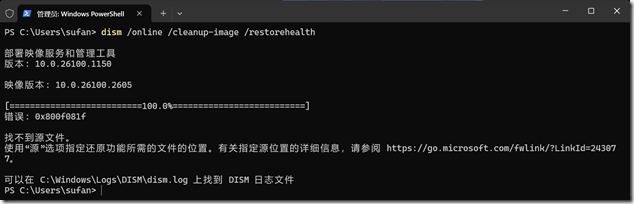

扫描组件存储后一旦发现有异常,我们就要执行修复,为此我们可以使用 /restorehealth 参数,即:

在执行 restorehealth 进行修复时会自动连接网络从微软官方 Update 及相关文件的资源网站下载正确的文件,如果出现网络问题则会影响修复,并提示失败。此时我们就需要手动指定稳定可靠的源,这个源可以是一个 Windows 实例,或者直接 Mount 一个 WIM 到目录进行引用,如果觉得麻烦,也可以直接引用一个 WIM。但需要确保引用的源与当前 Windows 实例的版本一致。

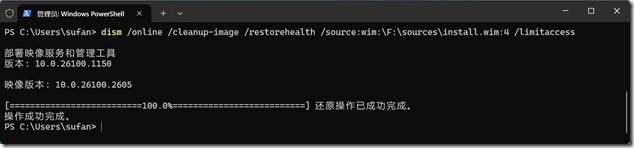

下面 gOxiA 将引用一个 WIM 文件进行组件的修复,命令行如下:

如果版本一致,并且源无损坏等异常,则能够修复成功,这样一来我们就不必通过重新安装操作系统来解决问题。

最后,友情提示切勿使用第三方优化工具去执行清理 WinSxS 目录实现所谓的存储优化,它只会带来隐患!!!

使用 WDS 部署 Windows 11 24H2 Arm 的可行性研究

使用 WDS 部署 Windows 11 24H2 Arm 的可行性研究

今天继续分享与 Windows 自动部署相关的话题,前面介绍了“基于 Autounattend 应答文件的 Windows 11 24H2 Arm 自动化安装”,这次 gOxiA 要与大家分享一下最近在 WDS 上部署 Windows 11 24H2 Arm 的收获。如果你关注过之前的一篇日志“WDS 变更部署支持”,会了解到 WDS 很关键的信息,即便如此 gOxiA 还是希望通过实践做一下可行性研究。

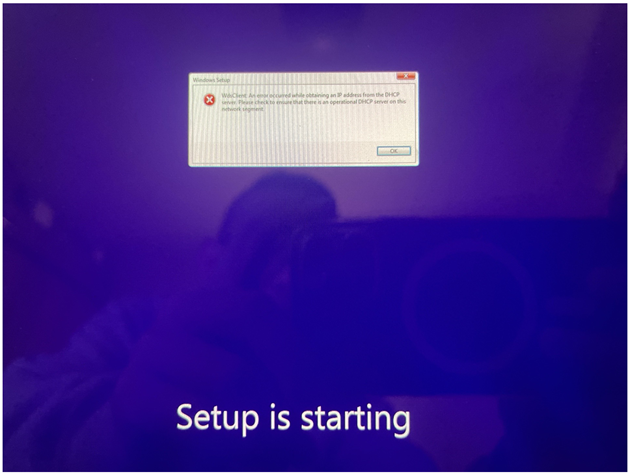

环境为一个工作组的Windows Server 2025(以下简称:WS2025),安装了 DHCP 和 WDS Role,并进行了配置目前属于可工作状态;客户端是一台 Arm 架构的设备,支持 PXE Boot 启动。首次尝试时,我先导入了 Windows 10 22H2 Arm 安装源中的 Boot.wim,在成功执行 PXE Boot 引导进入 Windows Setup 的 PE 环境后,报了一个错误,如下图所示,看起来是 DHCP 导致的一个问题。

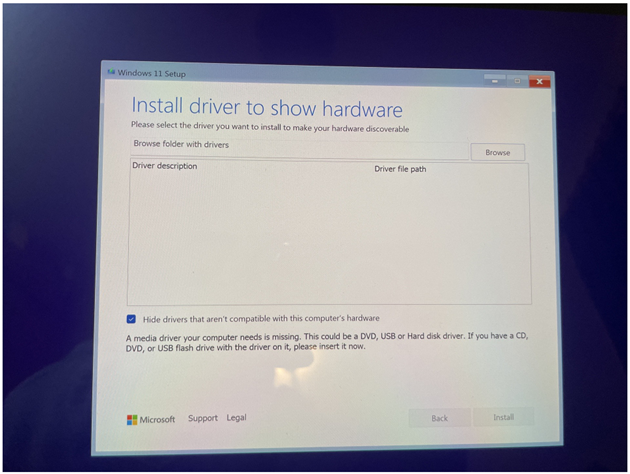

在导入网卡、USB等驱动后仍旧是报这个错误,看来应该是底层做了某些限制,指示给了一个完全无关的报错。之后又尝试导入 Windows 11 24H2 Arm 的 Boot.wim,启动后如下图所示,看起来是缺少相关驱动。

但实际测试后发现即使导入了驱动也仍是这个提示,而且需要调用 CMD 执行网络初始化才能启动网络,但始终是提示需要驱动的界面,同上也只能放弃!

最后的希望只能放在 Windows PE 上了,使用 Windows ADK 生成 Arm64 的 PE,并集成了网卡驱动,将其添加到 WS2025 WDS 的启动映像中,客户端引导成功,并且网络能够自动初始化。尝试做了 Ping 可连通 WS2025 服务器,并且还能够正常使用 Net use 命令。但当 gOxiA 尝试向该 PE 集成相关的 Setup 和 WDSTools 相关组件后,则该映像将启动失败。结论同上,应该是底层做了限制,就是要杜绝掉使用 WDS 执行 Windows Setup。

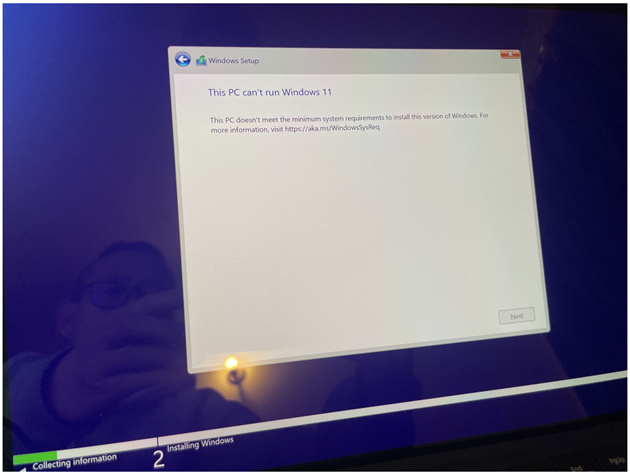

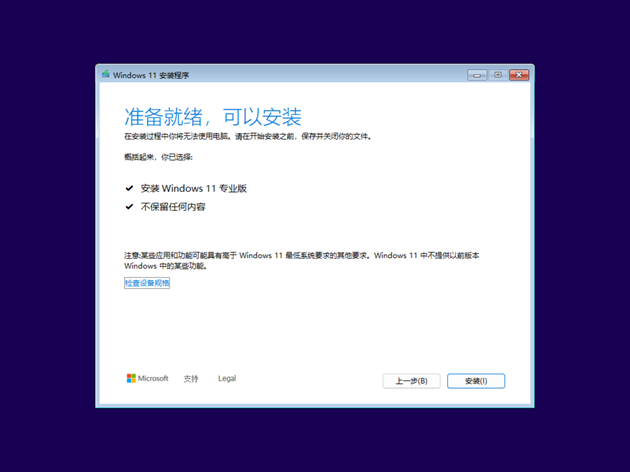

OK,gOxiA 再换个思路,不在当前 PE 集成相关组件,使其成为一个可正常引导并访问访问网络的 PE 环境,之后从网络加载 Windows 11 24H2 Arm 的安装源,手动执行 Windows Setup,惊喜!!!竟然以 Legacy Setup 模式成功启动了 Windows Setup,但是呢……安装向导会提示当前设备不符合 Windows 11 最低需求。

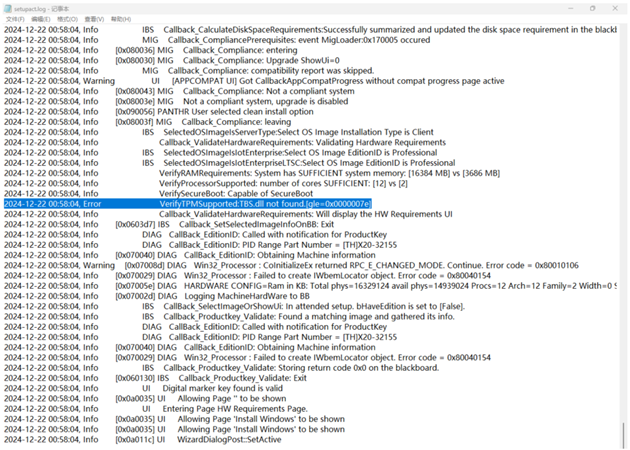

怎么可能!?该设备绝对是满足的,要了解真相只能排查日志 - Setupact.log,如下图所示,TPM没有被检测到。手动做了 TPM 的Bypass 检查跳过,这次可以了……

既然因为检测不到 TPM 而终止,那就想办法为 PE 集成 TPM 驱动呗!想着简单,实现起来可是难上加难!首先查看 TPM 驱动发现它是一个系统级自带的驱动,与之相关的只有 TPM 固件驱动,检查 TPM 固件对应的 OEM.inf,再确认实际的 inf 名称,将其加载到 PE,谁想仍旧无法正常检测到 TPM,成为了难解之题,只能放到后续再研究。

总结,通过本次测试研究,可使用基本版的 Windows 11 PE,通过手动加载 Windows 11 24H2 Arm 安装源的方式启动 Windows Setup,对于 TPM 问题可以通过 BypassCheck 的方法处理。那么 gOxiA 完全可以手动编制一个定制 PE 自动执行这些操作以完成 Windows 11 24H Arm 的自动部署。只是这样一来,WDS 仅仅是充当了一个 PXE Boot 的角色,而部署则完全依赖 WS2025 的 SMB。

后面,会抽时间完成这个 PE 的定制,如有收获会继续与大家分享!

基于 Autounattend 应答文件的 Windows 11 24H2 Arm 自动化安装

基于 Autounattend 应答文件的 Windows 11 24H2 Arm 自动化安装

已至 2024 年末,回顾 gOxiA 在7月中旬分享的日志“为企业部署 Arm Client 做准备”,现在一切都已经就绪!Windows 11 24H2 已经开始面向更多的用户推送,并且我们可以如愿以偿地从微软官方获取 Windows 11 24H2 ISO for Arm。接下来就可以完整地进行一次 Windows Arm 的定制化部署实践了。而今天要分享的是基于 Autounattend.xml 应答文件的 Windows 11 24H2 Arm 自动化安装。通过了解这一过程我们可以了解和掌握如何利用应答文件来实现 Windows Setup 的自动化。

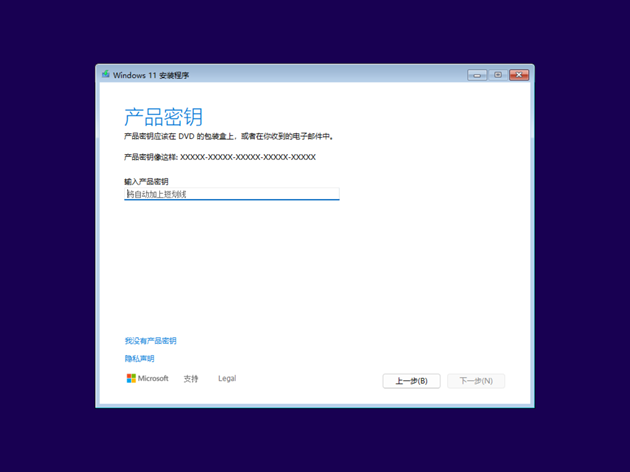

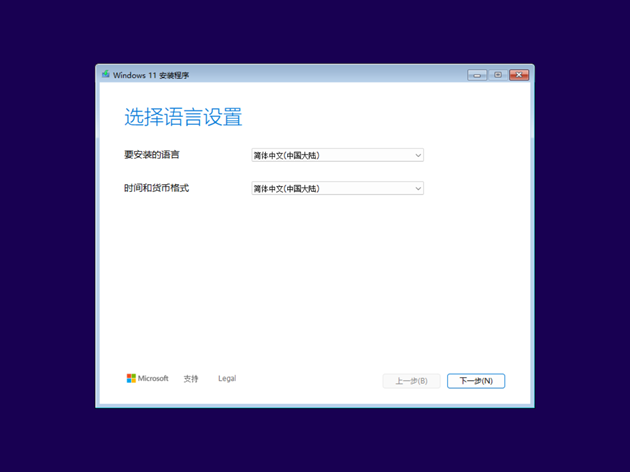

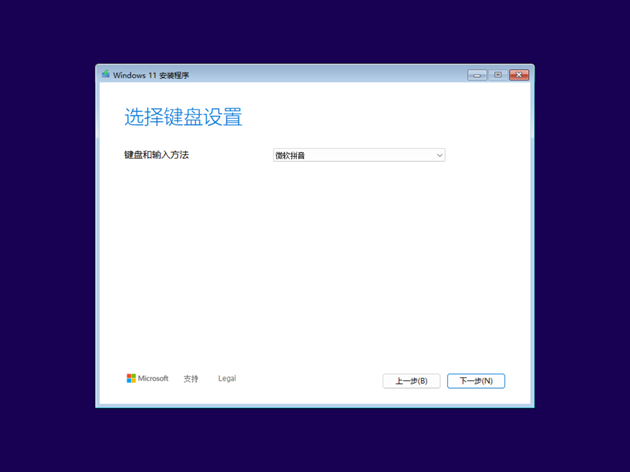

Windows Setup 就是 Windows 安装源所运行的过程,通常 Windows 安装源是一个 ISO 文件,也就是我们常说的光盘镜像,ISO 可以直接加载到虚拟机的光驱中使用,也可以将其释放到 UFlash Disk 上,连接物理计算机的 USB-C/A 引导安装。这是一种最常见,最为简单,面向广大用户的安装方法。如果你阅读了“速览 Windows 11 Enterprise LTSC 2024 Setup 和 OOBE 体验”这篇日志,就可以了解到 Windows Setup 的安装过程。一旦成功启动 Windows Setup(Windows 安装程序)我们需要按照向导的指示完成一步步的安装动作,最终才能完成 Windows 从安装源到硬盘的安装过程。在前文中我们可以看到几个需要用户干预的步骤:

1. 选择语言设置

2. 选择键盘设置

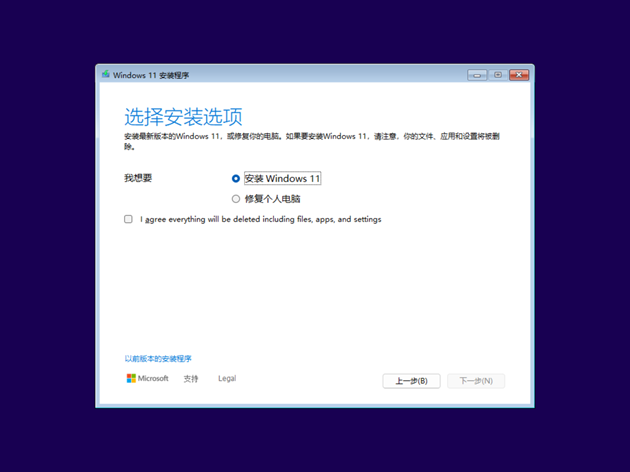

3. 选择安装选项

4. 产品密钥

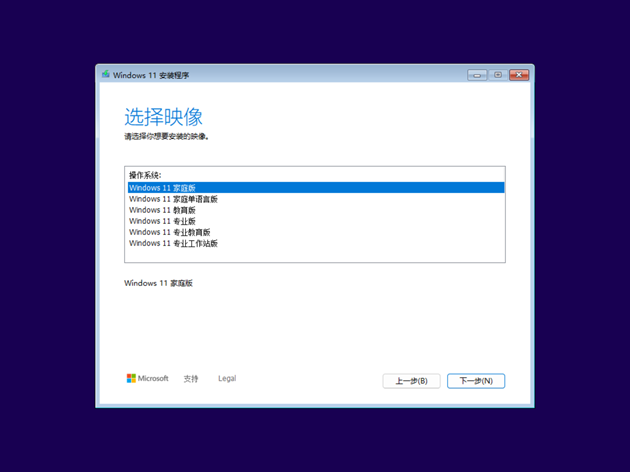

5. 选择映像

6. 接受适用的声明和许可条款

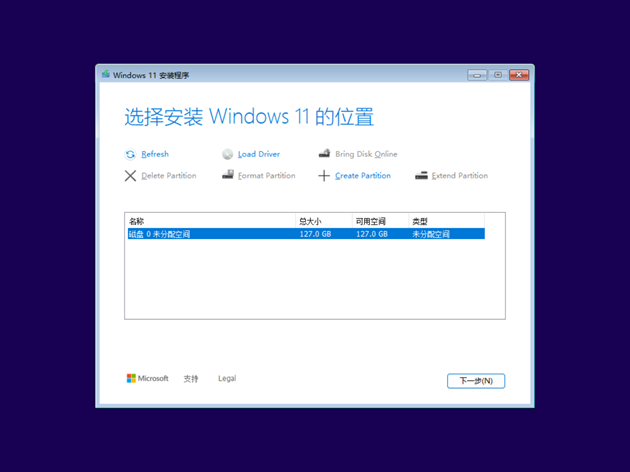

7. 选择安装 Windows 11 的位置

8. 确认准备就绪,可以安装

9. 安装 Windows 11

对于专业 IT,以上的步骤十分简单,可谓轻车熟路。对于普通用户通过友好易懂的向导也能轻松完成 Windows 全新安装。但如果希望将这一过程自动化,以应对自动化安装需求呢?!最常见的恐怕就是基于 WDS PXE 的传统安装场景了,或者位于设备应用现场的工程师需要就地执行全新安装时的场景,这些场景都会依赖 Windows 安装应答文件 - Unattend。(PS:当然我们也可以不使用基于 Windows Setup 的自动化安装方案,而是通过 PE 基于脚本来实现更复杂的适用于大规模批量自动化部署的方案,而这是我们以后的日子再聊的!!!)

Unattend.xml - Windows 安装应答文件,我们可以手动执行 Setup 程序来加载,或者将其加载到部署平台供系统映像使用,也可以直接加载到系统映像中。因为 Unattend 包含 Windows 安装的多个阶段的应答配置,可以实现 Windows 系统的自动安装、自动配置以及按需定制。(PS:这是一个并不轻松的工程,回顾过去标准化桌面的工作岁月,那些一遍又一遍耗时、耗力、耗费大量存储空间和硬件资源的测试验证过程!苦累心酸但又令人激动亢奋!在今天的高性能个人计算平台上,强劲的 CPU,充足的内存,海量的 SSD 存储,使得桌面标准化交付工程如鱼得水!现在真是幸福!!!)

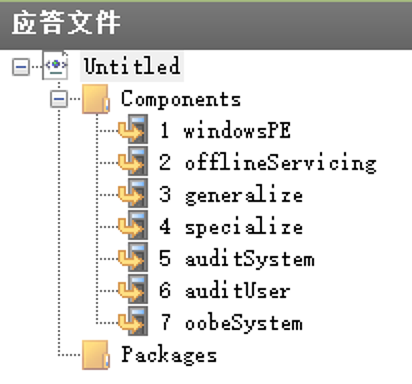

Windows 11 24H2 Arm ISO 的发布实现了我们,尤其是企业对按需定制和标准化自动部署的期望,并且微软官方支持基于映像定制的传统部署方法,所以 Unattend 在 Windows 11 24H2 Arm 上是可行的。接下来就让我们体验以下这激动人心的时候!Windows Setup 自动化位于 Unattend 的 windowsPE 阶段,我们将逐一实现上述步骤的自动化。准备环境:

- 一台 Windows 工作站,建议 Windows 11 Pro/Ent 操作系统

- 安装 Windows ADK

- 一份 Windows 11 24H2 Arm ISO

- 为要安装的 Windows SKU 生成编录文件

- 使用 Windows 系统映像管理器创建应答文件,将其命名为 Autounattend.xml,在之后实际应用中只需要将 Autounattend.xml 拷贝到 Windows Setup 源的 UFlash Disk 根目录下,在从 USB 引导后就会自动加载这个应答文件来执行自动化安装。

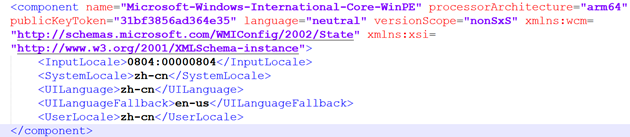

1. 以简体中文 Windows 11 24H2 Arm 为例,要跳过“选择语言设置”和“选择键盘设置”。

为 windowsPE 阶段添加 Arm64 架构的 Microsoft-Windows-International-Core-WinPE 组件。中文输入法的代码为 0804:00000804,其他都为 zh-cn,可以根据需要配置 UILanguageFallBack 和 SetupUI 的语言,在本例中我们忽略,因为未集成其他语言。

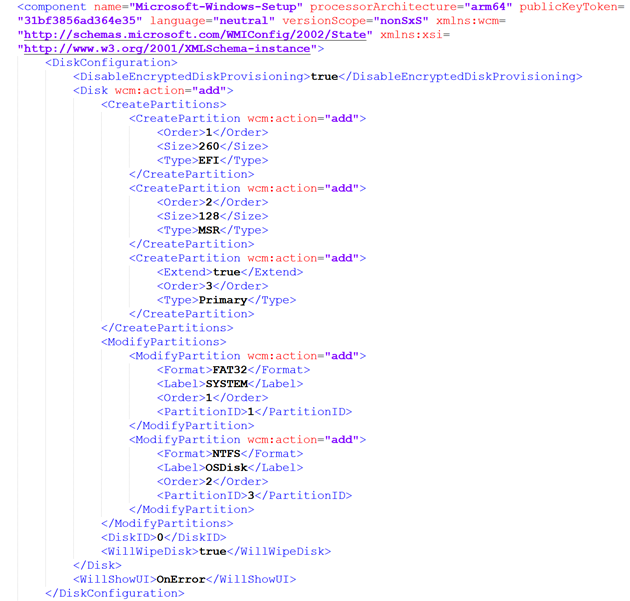

2. “选择安装 Windows 11 的位置”,这一步主要是配置硬盘和分区。

通常设备上只有一块硬盘,ID 为 0。现代 PC 都采用 UEFI 方式,所以硬盘分区需要一个 FAT32 格式的 EFI 分区用作引导,大小建议 260MB(完美4K对齐);一个 128MB 的 MSR(Microsoft Reserved Partition)分区,MSR 分区是 Windows 操作系统中用于管理磁盘的一种保留分区类型,主要功能是为系统管理操作保留空间;最后一个是操作系统分区,使用所有剩余容量 - Extend 设置为 true,NTFS 格式的 Primary 分区。对于 Windows RE 分区我们无需创建,系统在完成安装后的初始化阶段会自动准备。

大家会注意到配置中包含的两个设置:

- DisableEncrypteDiskProvisioning,设置为 true 表示不激活空白硬盘上的加密,即使这些硬盘支持基于硬件的加密。

- WillWipeDisk,设置为 true 表示擦除硬盘数据和分区,对于全新安装,建议擦除硬盘现有内容。

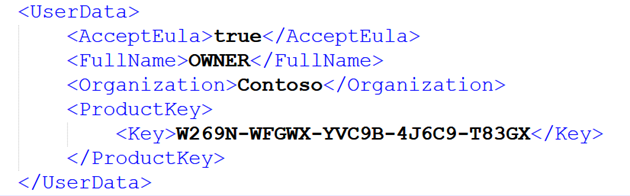

3. “选择安装选项”、“接受适用的声明和许可条款”、确认“准备就绪,可以安装”,这几个步骤其实只需要一个组件即可实现自动化。

我们只需要添加 UserData 组件下的 AcceptEula 即可实现自动化。此外,如果当前安装源包含多个 Windows SKU,我们还需要配置 Windows 安装密钥,以及选择 Windows SKU。这块其实只需要添加 UserData 组件下的 Product Key 即可。

UserData 的配置内容如下:

注意:对于 SKU 的部分,也可以通过 InstallFrom 下的 MetaData 为含多 SKU 的安装源进行配置;此外,还适用于那些内置 OA3 的 OEM 设备。MetaData 的 Key 支持多种方式:

1. /IMAGE/INDEX

2. /IMAGE/NAME

3. /IMAGE/DESCRIPTION

其中,INDEX 是 SKU 在 Image 中的索引号;NAME 是名称,简体中文安装源中的如 Windows 11 专业版;DESCRIPTION 即描述。可根据实际的部署场景来选择使用。

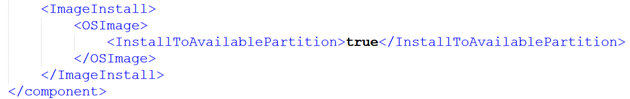

OK,到这里即将大功告成!最后我们添加最后一个组件的配置,即 Image Install 下 OSImage 的 InstallToAvailablePartition,将其设置为 true。如果不配置系统要安装的目标位置,将会在“选择安装 Windows 11 的位置”这个步骤暂停,要求用户确认。当然我们也可以通过 InstallTo 进行配置,但二者只能选一种方式。

现在所有的应答自动化配置均已完成,你没有看错就是这么精简。把这个 Autounattend.xml 拷贝到 U盘或集成到 ISO 中即可在物理机或虚拟机上实现自动化安装。

对于 Windows 11 24H2 Arm 的定制化部署我们才刚刚开始……