HOWTO: 解决 Windows 10 Hyper-V Host Compute 启动故障 0x80070005

HOWTO: 解决 Windows 10 Hyper-V Host Compute 启动故障 0x80070005

今天微软为 Windows 10 v1709 发布了新的累计更新 KB4093105(16299.402),解决了不少的问题,于是 gOxiA 一早更新了这个补丁,但在更新完毕重启后发现 Hyper-V 无法使用,但在已知问题列表中未查询到有价值的信息。

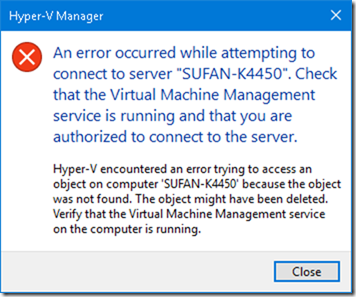

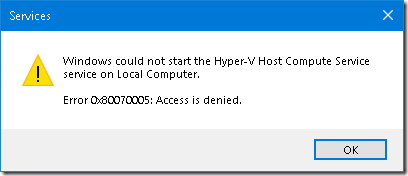

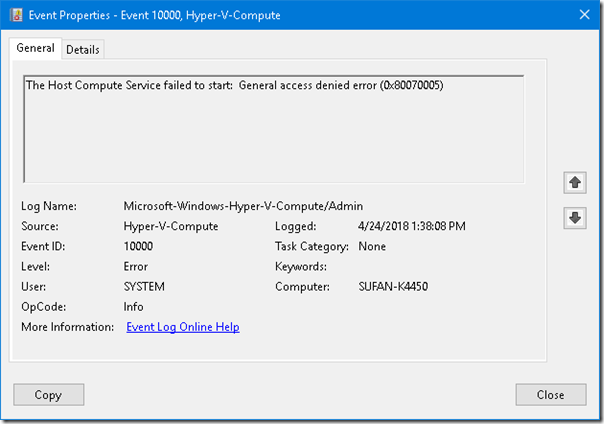

打开服务管理器(Services.msc)检查 Hyper-V 相关服务,发现 Hyper-V Host Compute Service 服务无法正常启动,提示 0x80070005 访问拒绝。而在事件查看器中也找到了这个事件的记录。

抓包大概看了一下,在栈中比较可疑的是“mmunsecurevirtualmemory”,貌似因为传递了未加密的虚拟内存数据,难不成因为什么安全规则导致的?!但貌似这函数与Hyper-V也没有直接的关系,Bing 了一下也没什么参考资料,也许这个思路就是错误的!!!

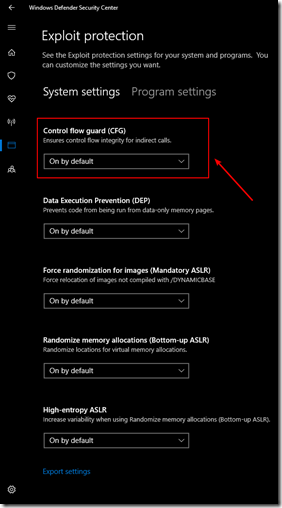

之后也想过用 WinDbg 附加到该服务上看看具体过程,但使用 gflags 附加 vmcompute.exe 未能成功启动 WinDbg,也没再深入研究为什么!!迷茫中,想起来同系统版本的其他机器也打了补丁,倒是没有发生这个故障,比较了两个系统设置,唯独是正常运行Hyper-V的机器禁用了 Defender,之后做了对比和测试找到了影响 Hyper-V 服务启动的根因——Control Flow Guard(CFG),Exploit protection 的一个子功能。有关 CFG 的介绍可以参考官方文档:“Control Flow Guard”。

结论,当 CFG 为关闭状态时就会导致 Hyper-V Compute Service服务启动失败,所以必须将其设置为“On by default”。其中的“奥妙”也许只能期待以后微软方面能给出详细的说明!

为什么在使用 KMS 方式激活系统时会出现 0xC004F035 问题

为什么在使用 KMS 方式激活系统时会出现 0xC004F035 问题

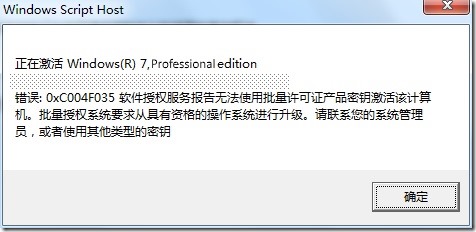

故障环境是 WDS 部署企业定制的标准化映像,映像为 Windows 7 Pro X64,部署到一台 HP 设备上后出现 KMS 无法激活的故障问题,提示 “错误:0xC004F035 软件授权服务报告无法使用批量许可证产品密钥激活该计算机。……",如下图所示:

其实这是一个不是技术问题的“技术问题”,因为获得批量授权许可的先觉条件是企业用户采购的设备是预装了 Windows 系统的,才能购买批量授权许可使用专业版或者企业版 Windows。

很明显这台 HP 设备的 BIOS 是清除过 SLIC 的,被标注为无预装系统的计算机,所以被 Windows 软件授权服务检测到未满足使用 KMS 激活的条件,那么比较简单的解决方法即使用 MAK 密钥激活该计算机即可。

Project Honolulu 正式版发布为 Windows Admin Center

Project Honolulu 正式版发布为 Windows Admin Center

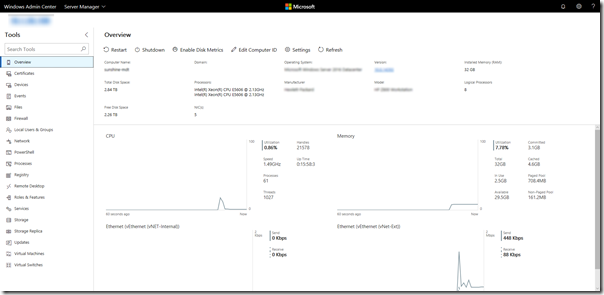

微软今天正式发布了 Project Honolulu 的正式版,其正式的名称为 Windows Admin Center,gOxiA 之前一直在这个 TAP 中,从 1711 到 1804 可以看出微软现在的开发速度之快,从测试情况看 WAC 质量非常高。

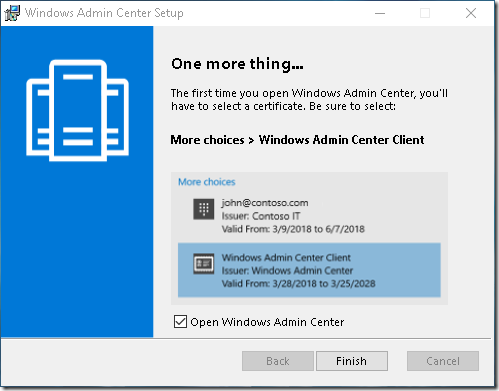

正如之前日志说讲 Windows Admin Center 设计初衷并不是要替代现有的 Windows 管理工具,Windows Admin Center 在现代化、简化、集成和安全的远程管理体验中汇集了许多以往管理工具的特性,可供大家有更多的选择。Windows Admin Center 通过以下特性帮助IT管理员:

- 简单和现代管理经验:Windows Admin Center是一个轻量级的,基于浏览器的GUI平台和工具集,供IT管理员远程管理Windows服务器和Windows 10 计算机。

- 混合功能:Windows Admin Center可以在任何地方管理Windows Server 和 Windows 10实例,其中包括物理系统、任何管理程序上的虚拟机或在任何云中运行。使用可选的增值功能(如与Azure站点恢复的集成)连接到云以保护虚拟机,并支持Azure活动目录以使用多因素身份验证来控制访问。

- 集成工具集:与其在几个不同的工具和上下文之间切换,不如通过Windows Admin Center管理中心对IT资源进行全面概述,并能够深入了解详细信息。除了服务器和客户端计算机外,还允许管理故障转移群集和超聚合基础结构(HCI)部署。

- 可扩展设计:微软一直在与早期使用者、合作伙伴协作,在SDK的私有预览中改进扩展开发体验。这意味着用户很快就可以将Windows Admin Center的功能扩展到第三方解决方案。例如:用户将开始看到第三方硬件供应商使用Windows Admin Center 提供自己的硬件管理。

Windows Admin Center 下载:http://aka.ms/WACDownload

Windows Admin Center 文档:https://docs.microsoft.com/en-us/windows-server/manage/windows-admin-center/understand/windows-admin-center